Guía de ciberseguridad para profesores: Lo que hay que saber

Los días de las tareas escritas a mano, libros de texto impresos e informes en papel ya han pasado; en el siglo XXI, el aprendizaje es digital. Los estudiantes suelen hacer la tarea, comunicarse con compañeros, comprobar sus notas e investigar a través de Internet.

Internet agiliza la capacidad de estudiar de los alumnos y los conecta al instante con más información de la que podría contener toda una biblioteca escolar. Sin embargo, el mundo digital de la formación moderna puede ser peligroso tanto para tus alumnos como para ti como profesor.

Tus riesgos como profesor

Tus alumnos manejan mejor la informática de lo que podrías imaginar. Mientras que muchos adultos dependen del tutorial ocasional sobre cómo usar una aplicación o un programa nuevo, los estudiantes son nativos de la era digital; saben intuitivamente cómo usar aplicaciones, dispositivos móviles y plataformas online ya que llevan usándolas toda su vida.

Esto significa que, con la motivación adecuada, tus alumnos podrían aprender a hackear tus cuentas. Por ejemplo, si una alumna no estuviera satisfecha con su nota, podría averiguar tu contraseña y cambiar un par de notas. De forma similar, un alumno que quisiera gastarte una broma podría cambiar todas las imágenes de tu presentación de PowerPoint.

Necesitas saber cómo proteger tanto a tus alumnos como a ti de ciberataques.

Ciberseguridad para estudiantes

En algunos casos, un alumno tuyo podría ser el responsable de problemas de ciberseguridad en tu clase, pero en otros podría ser la víctima.

Aunque muchos jóvenes son capaces de aprender a usar programas fácilmente e incluso podrían saber algo de hacking, todavía tienen mucho que aprender sobre la vida. Podrían no ser capaces de discernir todos los riesgos de ciberseguridad con los que se encuentren.

Como profesor, puedes proteger directamente a tus alumnos y enseñarles sobre ciberseguridad para que puedan protegerse a sí mismos mejor.

Protegiendo a tu clase

Las amenazas de ciberseguridad pueden ser alarmantes, pero, afortunadamente, existe una solución simple para mantenerte a ti y a tus estudiantes a salvo: ¡la educación! Después de todo, el conocimiento es poder.

Formándote y formando a tus alumnos en ciberseguridad, las últimas aplicaciones y otros elementos de tecnología moderna, puedes descubrir y resolver cuestiones de seguridad digital antes de que pongan en peligro a tu clase.

Cómo los estudiantes te ponen en peligro

Incluso sin querer, tus estudiantes podrían ponerte a ti, a la escuela y a sus compañeros en peligro con sus hábitos digitales. En esta sección describiremos estos peligros y explicaremos cómo evitarlos.

Integrando Internet en tu clase

Como dijimos arriba, tus alumnos suelen saber más de informática que tú. Probablemente sepan usar absolutamente todo de los programas y dispositivos digitales más populares, lo que podría darles una ventaja enorme sobre ti si quisieran hackear tus cuentas.

Tu primer instinto podría ser prohibir totalmente los dispositivos digitales en tus clases. Sin embargo, es poco probable que eso funcione; según el Pew Research Center, en 2018, “el 95% de los adolescentes tiene acceso a un smartphone y el 45% afirma usarlo 'casi todo el tiempo'."

Esto significa que tu capacidad de eliminar el uso de teléfonos, tablets y portátiles durante la clase es muy limitada, y luchar contra el uso de los dispositivos digitales en tu clase probablemente sea inútil y frustrante. En vez de eso, haz que el tiempo que pasan tus alumnos conectados sea una parte productiva de la clase al integrar los dispositivos de tus alumnos en tus lecciones (para más información al respecto, lee nuestros planes de lecciones).

¿Quién usa tus cuentas de usuario?

Como profesor probablemente tengas muchas cuentas; además de tu email personal y cuentas de redes sociales, también tendrás múltiples cuentas de software educativo y del centro.

Imagina que tus alumnos tuvieran acceso a toda la información que almacenas en esas cuentas: podrían leer tus emails personales y cuentas de redes sociales, cambiar sus tareas y notas, ver los informes de otros alumnos, publicar actualizaciones falsas en tus perfiles o hackearte de muchas otras formas.

Hackear tus cuentas probablemente no sea muy difícil para tus alumnos, y para empeorar las cosas, muchos centros educativos no tienen implementados buenos sistemas de ciberseguridad que te ayuden ap roteger tus cuentas.

Para proteger tu información importante de hackers potenciales, es esencial comprender cómo proteger y asegurar tus cuentas.

Más abajo te ofrecemos nuestras sugerencias sobre cómo mantener seguras tus cuentas de usuario, y la información es relevante para tus portales online de profesor, cuentas personales, emails y redes sociales. Te recomendamos:

- Usar la dirección de email del centro para crear cuentas que tengan que ver con la enseñanza. Esto mantendrá tu email personal al margen de cuentas a las que los estudiantes podrían conseguir acceso.

- Crear contraseñas complejas. Tus contraseñas deberían ser una combinación de mayúsculas y minúsculas e incluir números y símbolos. Este tipo de contraseñas es muy difícil de averiguar.

- Cambiar tus contraseñas con frecuencia. Los expertos recomiendan cambiar las contraseñas cada seis meses, pero como esa es es casi toda la duración del año escolar, nosotros te recomendamos cambiarlas cada tres meses.

- Usar una contraseña diferente para cada cuenta. Por ejemplo, la contraseña que uses para tu portal de profesor no debería ser la misma que la de tu Facebook personal; de ese modo, si alguien averigua o hackea una contraseña, no podrá acceder a todas tus cuentas.

- Comprueba si tu contraseña es lo suficientemente sólida usando una herramienta como la nuestra. Este tipo de herramientas calculan la dificultad de averiguar o hackear tu contraseña.

- Usa un gestor de contraseñas para generar y almacenar tus contraseñas en tu dispositivo o navegador. Un gestor de contraseñas utiliza una base de datos especial para crear y almacenar contraseñas sólidas para que no tengas que recordarlas.

- Usa contraseñas biométricas siempre que puedas, como el acceso a través de la huella dactilar. Es muy seguro y sólo tú podrás acceder.

- Aprovecha la autenticación en dos factores siempre que puedas. Estos sistemas requieren que introduzcas tu contraseña y un código especial que se envía a tu teléfono o email. Una autenticación sólida ofrece la mejor protección para cuentas delicadas como tu dirección de email o cuenta bancaria. Muchos servicios ofrecen esta autenticación opcionalmente. Trata el asunto con tu proveedor del servicio si no estás seguro de cómo empezar.

Esto debería ayudarte a mantener tus cuentas a salvo de alumnos y otros hackers potenciales.

Mejorando la seguridad de los móviles

Probablemente dependas de tu smartphone para estar en contacto con amigos, comprobar tu email y publicar en redes sociales. Puede incluso que uses un dispositivo móvil para asignar y corregir tareas o buscar información para tu clase.

Los smartphones son increíblemente útiles y convenientes, pero también son muy vulnerables a ser hackeados por tus alumnos.

Puede que tu smartphone sea caro, pero los datos que almacenas en él probablemente sean más valiosos. Fotos, cuentas de redes sociales, mensajes personales, cuentas bancarias y todo tipo de información privada se almacenan hoy en día en los teléfonos móviles.

Si no tomas las debidas precauciones, un estudiante, un antiguo miembro de la facultad o un extraño podría acceder a los datos de tu smartphone o tablet. Hay cuatro formas de proteger tus dispositivos móviles de hackers potenciales:

- Manteniendo tus dispositivos actualizados. Los hackers buscan errores en los sistemas de seguridad de las empresas, y son casi tan rápidos como las empresas a la hora de intentar detenerlos sacando actualizaciones de software. Ningún sistema es 100% seguro, pero actualizar tu software es una de las mejores formas de proteger tu teléfono; te recomendamos habilitar la actualización automática en todas tus aplicaciones y dispositivos.

- Usando contraseñas biométricas. Como mencionamos arriba, las contraseñas biométricas son una de las opciones más seguras de inicio de sesión en tus dispositivos digitales. Mantén tu smartphone y tablet a salvo estableciendo contraseñas de huella dactilar siempre que sea posible. Como mínimo, utiliza una contraseña tradicional para acceder a tu dispositivo móvil.

- Desactiva la wi-fi y el Bluetooth siempre que sea posible. La wi-fi y el Bluetooth están genial cuando utilizas tu dispositivo, pero cuando no, dejar la wi-fi y el Bluetooth activado informa a los hackers de que estás ahí. Te recomendamos desactivarlos cuando no estés usando tu dispositivo ya que limitará tu visibilidad en dispositivos cercanos.

- Personaliza la configuración de cifrado. Los ajustes que vienen por defecto en tu dispositivo y sus aplicaciones podrían no ser ideales en cuanto a ciberseguridad; si tu dispositivo no tiene por defecto habilitado el cifrado, habilítalo. También deberías modificar tu configuración de privacidad para limitar el acceso de las diferentes aplicaciones a tus datos.

Estas medidas de seguridad pueden ayudar a mantener tus dispositivos móviles a salvo de los alumnos y también pueden protegerte de otros hackers potenciales allá donde vayas con tu smartphone o tablet.

Manteniendo tu privacidad personal y llevando una reputación impecable en Internet

Probablemente no hables de tus relaciones románticas, opiniones políticas o celebridades favoritas con tus estudiantes. Sin embargo, si no proteges debidamente tus cuentas de redes sociales, tus alumnos podrían acceder fácilmente a toda esa información.

La mayoría de profesores preferirían mantener en privado su vida personal y sus cuentas de redes sociales y bien lejos de sus alumnos, y por una buena razón. Según un artículo en Inc. magazine, “la privacidad importa más a la generación Z, una generación de personas que cuidan mucho la gestión de su reputación en Internet.” Como los estudiantes se preocupan mucho por su reputación en Internet, también son muy conscientes de la tuya.

Como su profesor, tienes que tener cuidado de lo que tus alumnos descubren sobre ti en Internet. Si se enteran en Internet de tu ruptura reciente, ven fotos tuyas en un concierto o averiguan lo que opinas sobre un tema controvertido, podrían estar menos cómodos en tu clase o cuestionar tu autoridad. Es importante que sigas siendo una figura respetada y de confianza en sus vidas.

La mayoría de los profesores se sienten tentados a borrar toda su información de Internet, pero no hace falta llegar a tal extremo. Despúes de todo, deberías seguir pudiendo usar Internet para conectar con tus amigos, expresarte, publicar fotos y más cosas.

Para mantener tu información personal a salvo de tus alumnos (y cualquiera en quien no confíes), tienes que ocultar tu presencia online de un modo inteligente.

Nuestros expertos recomiendan los siguientes pasos para proteger tu reputación en Internet:

- Búscate en Google. Si puedes encontrarte en un buscador, tus alumnos también pueden. Buscarte a ti mismo en Google revelará casi cualquier información personal que esté disponible públicamente. Una vez sepas que información sobre ti está en la red, puedes encontrar su fuente y borrar todo aquello que no te gustaría que tus alumnos (o cualquier otra persona) vieran

- Modifica tus ajustes de privacidad. Muchas cuentas vienen por defecto con unos ajustes de privacidad mínimos. Si quieres que tu información personal esté lejos de tus alumnos, asegúrate de que tus publicaciones, tuits y demás redes sociales son privadas y sólo visibles para tus amigos o seguidores; de este modo tus alumnos no podrán encontrar esta información fácilmente.

- Elimina y/o desactiva las cuentas que no utilices. Si tienes una vieja cuenta de alguna red social que ya no uses, deberías eliminarla o desactivarla; así evitarás que ningún impostor pueda conseguir acceso a la cuenta y publicar en tu nombre. Si quieres conservar tus antiguas cuentas, asegúrate de que al menos las conviertes en privadas.

Estas pautas te ayudarán a disfrutar de las redes sociales y protegerán tu reputación en Internet al mismo tiempo.

Internet en tu clase

Tus alumnos y tú estarán conectados en el centro, así que es fundamental que sepas cómo estar protegido y cómo protegerlos a ellos. A continuación explicamos cómo hacerlo.

¿Es segura la red de tu centro educativo?

La red de tu centro educativo probablemente sea el modo principal del que tus alumnos y tú acceden a Internet. También puede constituir un modo de bloquear ciertas webs no seguras o inapropiadas y mejorar la ciberseguridad de tu centro. Por desgracia, también podría ser vulnerable a brechas que podrían ponerles en riesgo.

Los alumnos pueden superar la red y acceder a webs bloqueadas de muchos modos. Como informa nuestro artículo sobre este tema, los alumnos pueden usar una VPN, un proxy o un navegador especial para superar las medidas de la red del centro educativo. Estas herramientas podrían ayudarles a desbloquear ciertas webs y acceder a contenido inapropiado en tu clase, lo que podría ser peligroso y disruptivo.

Ahora que eres consciente de cómo los alumnos pueden superar los bloqueos de la red del centro, puedes trabajar con profesionales de la tecnología para evitar que lo hagan. También puedes estar atento por si descubres que tus alumnos ven contenido inapropiado en clase.

Además, si la red de tu centro educativo no está protegida por contraseña, podría ser aún menos segura. Los hackers suelen entrar en redes wi-fi públicas en busca de datos personales de los usuarios e intentar tomar el control de sus dispositivos. Esto podría dejarte a ti, a tus alumnos y a los administradores vulnerables a ataques maliciosos.

De hecho, en septiembre de 2018, el FBI emitió un comunicado público alertando sobre los crecientes riesgos de ciberseguridad a los que se enfrentan los centros educativos. El FBI afirmó que la recopilación de información delicada en centros educativos "podría presentar oportunidades únicas para los delincuentes" y podría dar lugar a "ingeniería social, bullying, rastreo, robo de identidad u otros ataques a los jóvenes."

No hay duda de que tus alumnos y tú se enfrentan a riesgos de ciberseguridad si la red del centro educativo no está asegurada. Si se trata de una red abierta, puedes trabajar con los administradores y los profesionales informáticos para hacer que sea más segura.

Recomendamos añadir una contraseña a la wi-fi de tu centro educativo y cambiarla cada tres meses. También podría ser útil para el centro contratar a un profesional en ciberseguridad que establezca sistemas antihacking avanzados.

Los peligros del ciberbullying

Según la ONG Kids Health, "ciberbullying es el uso de la tecnología para acosar, amenazar o avergonzar a otra persona."

La organización explica que "a veces puede ser fácil descubrir el ciberbullying", como por ejemplo viendo "un mensaje de texto, un tuit o una respuesta cruel o grosera a un estado de Facebook." Sin embargo, Kids Health afirma que "otros actos son menos obvios, como la suplantación de la identidad de una víctima en Internet o publicar información personal, fotografías o vídeos diseñados para avergonzar a otra persona."

Por desgracia, el ciberbullying es muy común en muchos centros educativos. Una encuesta de 2018 del Pew Research Center descubrió que el 59% de los adolescentes estadounidenses han sido acosados en Internet. El estudio descubrió que el 90% de los jóvenes cree que el acoso online es un problema que afecta a las personas de su edad.

El mismo estudio descubrió que "la mayoría de los jóvenes opina que profesores, empresas de redes sociales o políticos no están haciendo todo lo necesario para hacer frente a este problema".

Como supondrás, el ciberbullying puede tener un efecto devastador a largo plazo en niños y adolescentes. Igual que otras formas de bullying, puede dar lugar a consecuencias que afectarán a la víctima durante toda su vida, pudiendo los jóvenes sufrir depresión, ansiedad y tener baja autoestima como resultado del bulying.

También podrían querer evitar ir a clase, lo que afecta a tu capacidad de enseñarles los valores y las enseñanzas necesarios para tener éxito en el mundo adulto.

Como profesor, puede que seas observador de ciberbullying sin darte cuenta. Puede ser difícil identificar el bullying y saber cuál es la mejor forma de intervenir cuando está sucediendo en una plataforma o servicio de mensajería online a los que no tienes acceso; sin embargo, como necesitas proteger a los estudiantes de sus efectos, es fundamental saber cómo identificar el bullying en tu clase.

El vocabulario del ciberbullying

Si quieres proteger a los alumnos de tu clase del bullying, tienes que estar familiarizado con algunos términos. Estos incluyen:

- Trolling (conocido como “troleo” en español): publicar mensajes provocativos o insultantes intencionadamente, por ejemplo de contenido racista o sexista, para incitar a que se responda. Merriam-Webster define el verbo "trolear" como "antagonizar a otros en Internet publicando deliberadamente comentarios provocativos, irrelevantes u ofensivos u otro tipo de contenido disruptivo."

- Flaming: enviar mensajes provocativos para incitar a una discusión. Según Lifewire, “el flaming consiste en insultar, ofender o cualquier otro tipo de hostilidad verbal dirigida a una persona en particular."

- Acoso: realizar acciones específicamente dirigidas a una persona o grupo con el fin de molestar o molestar. El acoso puede convertirse en stalking, un término conocido que quiere decir espiar a otra persona.

- Stalking: según el Cyberbullying Research Center, “el ciberstalking implica usar tecnología (¡Internet!) para hacer que alguien se preocupe por su seguridad. Ciberstalking incluye hacerse con la información personal y privada de alguien para asustarlo, enviarle mensajes cientos de veces al día para hacerle saber que lo estás espiando, espiar sus redes sociales para averiguar dónde están y poder aparecer sin ser invitado, o publicar sobre la persona continuamente y sin su permiso.” En muchos lugares, el ciberstalking va contra la ley.

- Catfishing: robar el perfil de Internet de alguien o crear perfiles falsos para empezar relaciones online. Esta forma de ciberbullying también puede usarse para espiar, avergonzar o manipular a niños, adolescentes e incluso adultos.

- Fraping: hacerse pasar por otra persona o entrar en su perfil para publicar contenido inapropiado. Esto constituye una ofensa seria y, según Business Insider, "ahora es un crimen que en Irlanda podría ser penado con 10 años de prisión."

- Griefing: abusar y hacer enfadar a otros en juegos online. Según Oxford Dictionaries, un "griefer" es "una persona que acosa o provoca deliberadamente a otros jugadores o miembros [de una comunidad de un juego online] para arruinar su diversión."

- Outing: compartir públicamente información, fotografías o vídeos personales, privados o avergonzantes de otra persona. Esto puede ser muy dañino especialmente entre niños y adolescentes, quienes podrían no reaccionar de un modo compasivo.

- Roasting: cuando un particular o, habitualmente, un grupo acosa a una persona en Internet hasta que la víctima "se desmorona". El blog Bark explica que “roasting es un término del mundo de la comedia que consiste en que un humorista hace bromas de buen humor sobre otra persona", pero se vuelve problmático cuando se hace "sin el consentimiento o el deseo de la víctima". Aunque "puede empezar siendo inofensivo y nada grave... no siempre acaba ahí."

Si ves a tus alumnos hablar sobre este tipo de actividades, deberías prestar atención; hablar del ciberbullying con tus alumnos podría ayudarte a evitar que sufran sus peligros.

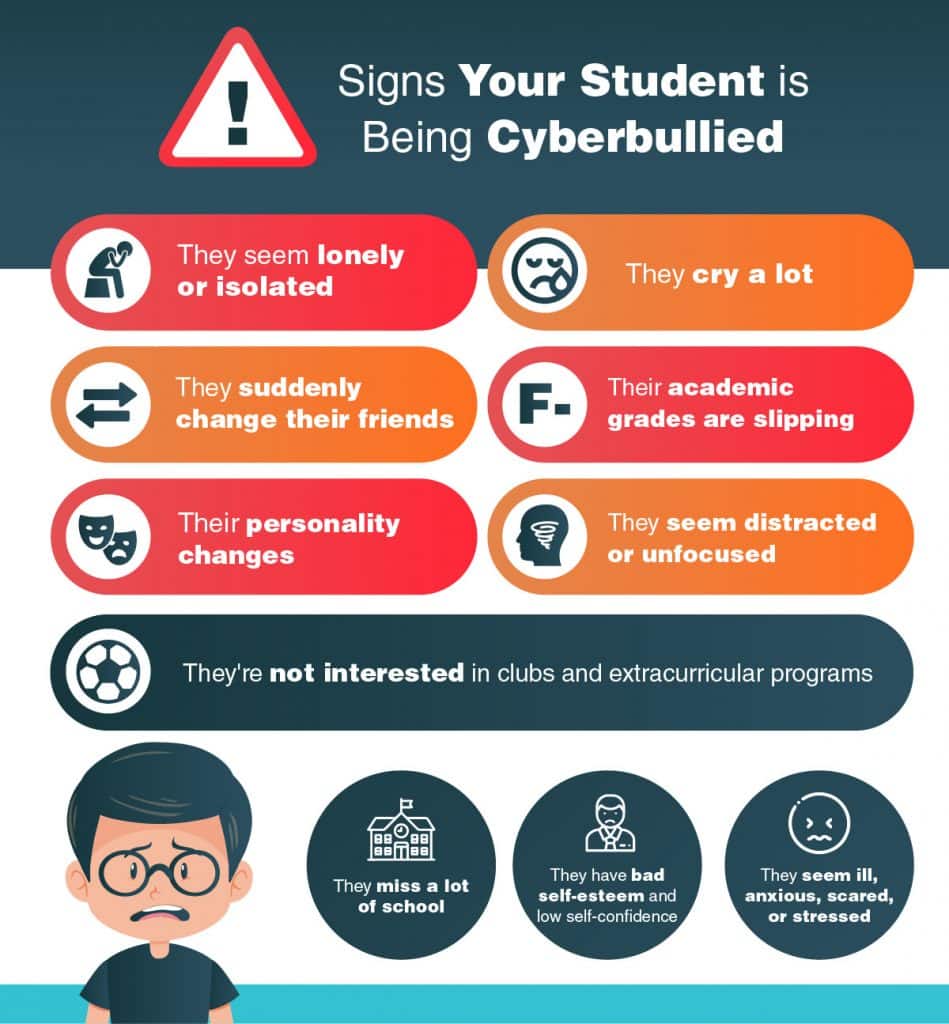

Cómo saber si un estudiante está siendo víctima de ciberbullying

Incluso si no oyes a tus alumnos hablar de ciberbullying, puede que seas capaz de descubrir a un estudiante que esté siendo víctima de este tipo de ataques. Los niños y los adolescentes que son acosados suelen mostrar signos de bullying y angustia.

Un alumno o una alumna podría haber sido acosado/a si:

- Suele vérsele aislado o en solitario. Los niños acosados pueden alejarse de sus compañeros o sentir que no pueden confiar en nadie.

- Cambia su grupo de amisgos de repente. En ocasiones, los autores del acoso son los mismos amigos de los estudiantes. En estos casos, el estudiante podría ya no querer pasar tiempo con las antiguas amistades que lo acosaron.

- Sufre de cambios repentinos en su personalidad. Estos podrían incluir parecer ansioso, triste o enfadado o aislarse.

- Llora habitualmente, en ocasiones o en circunstancias que parecen extrañas. Un estudiante podría sentirse contrariado en circunstancias aparentemente extrañas cuando está sufriendo las consecuencias del ciberbullying. Podría ocurrir cuando otros estudiantes se ríen de la víctima o le recuerdan lo sucedido en Internet.

- Empieza a sacar peores notas. El rendimiento académico de los estudiantes acosados puede empeorar cuando se sienten molestos, asustados o ser incapaces de concentrarse.

- Parece distraído/a o le falta concentración en clase. Los estudiantes que han sufrido ciberbullying podrían estar preocupados debido a su miedo o vergüenza en vez de centrarse en la clase.

- Suele faltar a clase. Los estudiantes que han sido acosados por sus compañeros podrían querer evitar acudir a clase para no tener que lidiar con sus acosadores.

- Pierde interés en las actividades extracurriculares. Los niños y adolescentes víctimas del ciberbullying podrían querer abandonar sus equipos de atletismo, grupos de danza o teatro u otras actividades para alejarse de sus acosadores. También podrían estar menos interesados en actividades extracurriculares ya que se sienten avergonzados, tímidos o temen que se les vuelva a hacer daño.

- Sufre de una autoestima cada vez más baja. Los niños y adolescentes víctimas del ciberbullying suelen perder confianza en sí mismos ya que podrían creer las cosas negativas que sus acosadores dicen de ellos.

- No tiene tan buen aspecto físicamente. El estrés mental y emocional del ciberbullying podría hacer que empeorase la salud de las víctimas.

Si estas descripciones hacen que "se te encienda la bombilla", deberías tener una conversación con tus alumnos sobre el ciberbullying. Mientras antes puedas intervenir y detener este comportamiento tan dañino, mejor.

Una solución educativa

Una de las mejores formas de evitar el ciberbullying consiste en enseñar a los estudiantes lo que es. Puedes enseñar a tus alumnos cómo evitar el ciberbullying, cuándo informar sobre comportamiento ofensivo en Internet y por qué no deberían participar en este tipo de actividades.

Lee nuestros consejos y planes de lecciones para enseñar a tu clase sobre el ciberbullying.

Tus alumnos suelen saber mucho de tecnología, pero podrían no entender los peligros de Internet.

Pueden crease un perfil en casi cualquier una red social en segundos, pero no saben cómo protegerse de los catfishers. Pueden ganar en juegos online, pero no saben lo fácil que es para un hacker robar la contraseña de su cuenta de juego. Saben cómo entrar en las cuentas de redes sociales de sus amigos, pero no saben lo dañino que ésto podría ser.

Como dijo un periodista de la revista Forbes, “igual que enseñamos a nuestros hijos a poner una cadena a su bicicleta, los padres y profesores tienen que recordarles proteger sus teléfonos y demás dispositivos con contraseña. Asimismo, los niños tienen que saber que en la vida, es mejor que algunas cosas se guarden en secreto", como las contraseñas de sus cuentas y dispositivos.

Abajo destacamos un par de cosas más sobre ciberseguridad que tus alumnos deben saber.

Precauciones usando Wi-Fi pública

Lo gratis siempre es atractivo, y la wi-fi pública es algo especialmente tentador para los estudiantes que tengan planes de datos limitados en sus teléfonos.

Sin embargo, las redes wi-fi públicas son especialmente vulnerables a hackers que acechan en sistemas abiertos en busca de datos que robar y dispositivos que controlar. Puedes ayudar a proteger la red de tu centro educativo asegurándote de que está protegida por contraseña y evitando que los estudiantes utilicen diferentes técnicas para superar sus bloqueos.

No obstante, también tienes que enseñarles sobre los peligros de la wi-fi pública fuera del centro. Como casi siempre están conectados, los estudiantes probablemente se conecten a wi-fi pública en cafeterías, restaurantes, centros comerciales y otros lugares públicos.

Aunque puede ser inconveniente, hay muchos motivos para evitar la wi-fi pública, siendo algunos de ellos el malware, los gusanos o las webs no cifradas.

Por suerte, puedes enseñar a tus alumnos a combatir estos riesgos. Puedes animarles a:

- Usar webs HTTPS. Como explica Wired, “cuando navegas con HTTPS, las demás personas conectadas a tu misma red wi-fi no pueden fisgonear los datos que viajan entre ti y el servidor de la web a la que estás conectado. Cuando usas HTTP es relativamente fácil para otra persona ver lo que estás haciendo." Tus alumnos deberían asegurarse de que sólo navegan por webs cuyas direcciones empiezan por HTTPS (puedes decirles que la "S" final es de "segura").

- Entender el acuerdo de privacidad de la red wi-fi pública. Como dice Popular Science, tus alumnos deben "leer la letra pequeña". En realidad, leer el acuerdo de privacidad que suele aparecer cuando te conectas a wi-fi pública puede ayudar a los estudiantes a responder a las preguntas: "¿qué estás dando a cambio de tu acceso wifi? ¿Cómo será utilizado tu número de teléfono o dirección de email o lo que sea que proporcionas?" También deberías enseñar a los estudiantes a no proporcionar información privada sólo por acceso wifi público, ya que sus datos personales no tienen precio.

- Desactivar la opción de compartir dispositivo. Los estudiantes deberían asegurarse de haber desactivado la opción de "compartir" sus dispositivos antes de conectarse a wi-fi pública. Según Wired, "cuando estás en una red pública con desconocidos, te interesa desactivar las funcionalidades de tus dispositivos que permiten el intercambio de archivos"; aunque pueden ser útiles para enviar fotos y demás información fácilmente, puede ser peligroso tenerlas activadas en un entorno público.

- Conectarse a wi-fi pública con una VPN (Red Privada Virtual) Forbes explica: "Si quieres mantener a raya a los hackers y proteger tu conexión por completo, deberías considerar usar una red privada virtual". Estos sistemas "protegen tus datos y evita que sean accesibles por terceros ya que necesitarían la clave de cifrado para descifrarlos". Las VPNs pueden ayudar a los estudiantes a mantenerse a salvo de hackers en redes wi-fi públicas. Una VPN podría parecer algo demasiado complicado para los estudiantes, pero en realidad son muy fáciles de usar, especialmente para estas generaciones con tan buena mano para la tecnología. Si tus alumnos necesitan ayuda, pueden echar un vistazo a nuestra guía para principiantes de cómo elegir la mejor VPN para tus necesidades.

Enseñando a tus alumnos que deben recordar y aplicar estos conceptos, puedes ayudarles a estar seguros en wi-fi pública.

Luchando contra el phishing

Los dispositivos de tus alumnos están repletos de información valiosa. Esta podría incluir fotos privadas, información de tarjetas de crédito, mensajes personales, datos bancarios y mucho más. Además, lo único que quieren algunos hackers, ciberdelincuentes y acosadores es meterse en la vida de las víctimas y causar caos.

Algunas personas asumen que sólo aquellos especialmente ingenuos o irresponsables pueden verse afectados por este tipo de ciberataques;

Sin embargo, según la revista Pacific Standard, los investigadores de un estudio holandés descubrieron que "en lo que respecta al phishing y al malware, apenas existe diferencia entre las víctimas, excepto que mientras más tiempo pasa una persona en Internet, más probabilidades tiene de ser víctima”.

Como “los adolescentes pasan una media de nueve horas al día en línea”, según afirma Quartz, son especialmente susceptibles a ciberataques. Saber más sobre cómo funcionan los ataques de phishing y el malware puede ayudarte a ti y a tus alumnos a identificarlos y evitarlos.

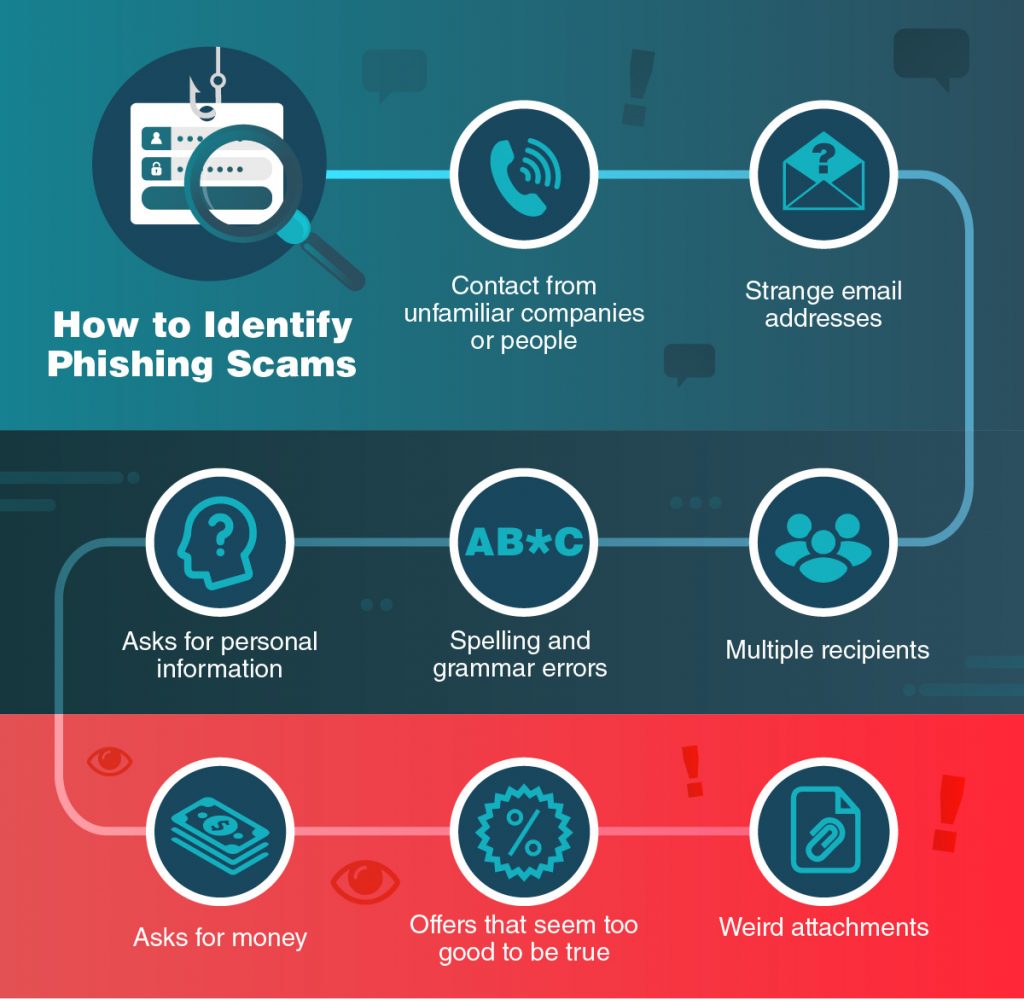

Según el Departamento de Seguridad Nacional de Estados Unidos, “el phishing es el intento de un individuo o grupo de solicitar información personal de usuarios desprevenidos” manipulándolos para que proporcionen la información al atacante. Para engañar a los destinatarios, "los emails de phishing se diseñan de modo que parezca que han sido enviados por una organización o individuo conocidos".

Una vez la persona ha abierto el mensaje y decidido que es de confianza, "estos emails suelen pretender que el usuario haga clic en un enlace que le llevará a una web fraudulenta que parece ser legítima. En ella, se pedirá al usuario que proporcione información personal, tal como nombres de cuenta y contraseñas, que pueden exponerles a problemas futuros." Estas webs también podrían infectar los dispositivos con malware (cosa que explicamos más abajo).

Para proteger a tus alumnos, puedes enseñarles cómo identificar las señales de una estafa de phishing. Estas suelen incluir:

- Fuentes no conocidas Si un estudiante nunca antes ha interactuado con la persona o empresa, no debería abrir el email o sus elementos adjuntos.

- Direcciones de email extrañas Como explica la Universidad de Chicago, “cualquier comunicación de una universidad, banco, servicio sanitario u otra empresa legítima con la que trates debe proceder del sistema de email de dicha organización, no de una dirección de email no relacionada.” Por ejemplo, los estudiantes no deberían confiar en emails procedentes de direcciones como starbucks@gmail.com o atencionalclientebancosantander@hotmail.com. También puedes sugerir a tus alumnos que comprueben la dirección de email de la que procedieron los mensajes legítimos anteriores para ver si coinciden.

- Mensajes enviados a muchas personas. El email debería estar destinado únicamente al alumno, no a "destinatarios sin revelar o a una gran cantidad de destinatarios que no conoces", como afirma la Universidad de Chicago. Además, los estudiantes deberían sospechar de mensajes que no se dirijan a ellos por su nombre o saluden con fórmulas generales como "Hola," ”, como explica CNET.

- Errores gramaticales o faltas de ortografía. Un particular que esté intentando engañar a alguien para que comparta su información podría no escribir perfectamente; sin embargo, una compañía de confianza seguramente sí lo haga ya que contrata a profesionales.

- Solicitudes de información personal o dinero. Los perpetradores de estafas de phishing suelen querer la información privada o el dinero de sus víctimas. Los estudiantes deben tener mucho cuidado con proporcionar información personal incluso si el email les parece legítimo.

- Ofertas demasiado buenas o demasiado fáciles. La Universidad de Chicago afirma que se debe "tener cuidado con los emails con afirmaciones como 'has ganado la lotería' o 'le corresponde una herencia de millones de dólares'." Puedes decir a tus alumnos que si algo les parece poco probable o demasiado bueno como para ser verdad, probablemente estén en lo cierto.

- Archivos adjuntos extraños. Enseña a los estudiantes que no deben abrir un archivo adjunto si parece no ser necesario o no estar relacionado con el mensaje. Además, "cualquier archivo adjunto que abran debe ser de un formato familiar, como archivos de Word, hojas de cálculo de Excel, presentaciones de PowerPoint o PDFs de Acrobat, y no formatos extraños como archivos.pif,.scr o.exe", según cuenta la Universidad de Chicago. Los archivos adjuntos de los estafadores podrían instalar malware en el dispositivo.

Si el email pertece a alguna de estas categorías, di a los alumnos que deberían tratar el asunto con sus padres, mentores o contigo antes de compartir información. Según recomienda el Departamento de Seguridad Nacional, también pueden "verificarlo poniéndose en contacto directamente con la compañía." Los estudiantes sólo deberían abrir archivos adjuntos en los emails si están totalmente seguros de que el mensaje es auténtico y seguro.

Como cualquiera puede sufrir suplantación de identidad, también deberías formar a los otros profesores y a los administradores sobre los ataques de phishing. Después de todo, si algún miembro del personal del centro educativo resulta suplantado, la información de los estudiantes podría estar en riesgo.

Manteniéndose bien lejos del malware

El malware está vinculado al phishing. Los estafadores suelen suplantar la identidad con el fin de instalar malware en los ordenadores de las víctimas, pero los dispositivos también pueden ser infectados de muchos otros modos.

Malware es el término general con el que se hace referencia a todo el software malicioso, como ransomware, virus, rootkits, gusanos, adware, spyware, etc. El malware pone en peligro tu dispositivo, ralentizando sus funciones básicas y violando su seguridad. Puede usarse para robar tus datos, controlar tu dispositivo o añadir software sin tu consentimiento.

El malware puede destruir un dispositivo o hacer que sea extremadamente difícil utilizarlo, así como robar información privada a la que los usuarios necesitan tener acceso. El malware también puede hacer que un dispositivo funcione muy lento y mal.

Además de los archivos adjuntos de phishing, el malware puede acceder a un dispositivo si los estudiantes instalan archivos como "protectores de pantalla, barras de herramientas o torrents que no fueron analizados en busca de virus… de una fuente poco fiable", comenta How to Geek. Hacer clic en elementos emergentes también puede instalar software en el dispositivo.

El malware puede venir incluido en aplicaciones aparentemente de confianza; como explica How to Geek, "los creadores de software popular continúan vendiéndose e incluyendo software "opcional" basura que nadie necesita ni quiere", lo que les permite "sacar beneficios a costa de usuarios inocentes que no saben mucho de tecnología".

Por estas razones, los usuarios siempre deberían investigar y comprender exactamente lo que están instalando en sus dispositivos.

Como señala el servicio de soporte de seguridad de Microsoft Windows, el malware también podría proceder de “dispositivos extraíbles infectados”. El artículo menciona que "muchos gusanos se propagan infectando dispositivos extraíbles como pendrives USB o discos duros externos. El malware puede instalarse automáticamente cuando conectas el dispositivo infectado a tu PC, pudiendo algunos gusanos también propagarse e infectar a otros PCs conectados a la misma red." Los estudiantes nunca deberían usar un dispositivo o una red en los que no puedan confiar plenamente.

Piratear software, música o películas también puede hacer que un dispositivo sea susceptible a malware, según afirma Computer Hope. Esto se debe a que "estos ficheros y programas en ocasiones contienen virus, spyware, troyanos o software malicioso además de aquello que crees que estás descargando."

Por desgracia, el malware puede multiplicarse una vez llega a los ordenadores de los estudiantes, "instalando incluso más malware." Esta dinámica puede hacer que las consecuencias del malware sean exponencialmente peores.

Los estudiantes también deberían ser conscientes de que los PCs y Androids tienen mucho más riesgo de ser infectados por malware ya que se trata de dispositivos que no tienen instalado software de protección frente a virus.

Para ayudar a tus alumnos a ser conscientes del malware y ayudarles a protegerse, puedes enseñarles a:

- Usar software de protección. Como explica How to Geek, los estudiantes podrían instalar involuntariamente "malware, spyware y demás software basura en tu ordenador" ya que "no utiliza una aplicación antivirus o antispyware de calidad." Estos productos pueden proteger a los estudiantes del malware; recuérdales que deberían usar software antivirus en todos sus dispositivos, incluyendo portátiles, tablets y smartphones.

- Evitar los anuncios emergentes y los banners. La Comisión Federal de Comercio (FTC) de Estados Unidos recomienda a los usuarios "usar un bloqueador de elementos emergentes y no hacer click en éstos ni en enlaces emergentes." Los niños podrían no ser conscientes de esto, así que deberías enseñarles a no hacer clic en este tipo de imágenes.

- Actualizar sus dispositivos. Los proveedores de software y las empresas tecnológicas trabajan duro para limitar el malware y los demás problemas de ciberseguridad. Si no actualizas tu dispositivo con frecuencia, las versiones antiguas de tus programas podrían ser más vulnerables a malware. La FTC recomienda a los usuarios "activar las actualizaciones automáticas de sus sistemas operativos y navegadores web."

- Identificar las señales de que se ha instalado malware. Cuanto antes se den cuenta los estudiantes de que sus dispositivos están infectados con malware, mejor. La FTC describe que un ordenador con malware suele "funcionar lento, su batería agotarse rápidamente, mostrar errores inesperados o colgarse, no apagarse o resetear, mostrar muchos elementos emergentes, llevar a los usuarios a páginas web que no visitaron, cambiar la página de inicio o crear iconos o barras de herramienta nuevas sin permiso." Si los estudiantes descubren alguno de estos síntomas, deberían evitar acceder a información delicada o usar contraseñas en el dispositivo afectado y pedir a un experto que eche un vistazo.

- Usar navegadores con una buena configuración de seguridad. Como dice PC Mag, Chrome y Firefox tienen ajustes de seguridad que ayudan a los usuarios a saber cuando una web parece no ser de confianza.

- Identificar y evitar las estafas de phishing. Seguir nuestros consejos de arriba sobre el phishing puede ayudar a defender a los estudiantes tanto de ataques de phishing como de malware, los cuales suelen ir de la mano.

Enseñar esto a tus alumnos podría evitarles los peligros y problemas del malware.

Coqueteando con la ciberseguridad – El Internet de las Cosas (IoT)

En esta era digital no sólo se conectan a Internet teléfonos, tablets y ordenadores; hoy en día, dispositivos como relojes y juguetes pueden acceder a Internet. Como explica CNBC, “el Internet de las Cosas, conocido como IoT, es el concepto de objetos físicos convencionales conectados a Internet y comunicándose unos con otros – por ejemplo, los casos de automóviles o electrodomésticos que están conectados a Internet."

Tener una nevera que comprueba los emails o un reloj que envía información sobre tu salud a tu smartphone claramente es cómodo; sin embargo, los dispositivos conectados a Internet también pueden ser peligrosos. Muchas de las protecciones de ciberseguridad que vienen instaladas en teléfonos, tablets y ordenadores no existen en el Internet de las Cosas.

A finales de 2018, el ejecutivo de seguridad de seguridad Haiyan Song comentó a CNBC que "el próximo año oiremos hablar de muchos más desafíos de seguridad relacionados con el Internet de las Cosas." Esta nueva tecnología "realmente ha cambiado... la forma en la que vivimos, y siempre que aparece una tecnología así, se abren nuevos vectores de ataque."

Muchos riesgos de ciberseguridad que afectan a dispositivos con Internet normales pueden afectar al Internet de las Cosas. Los hackers pueden acceder a información privada y usarla para robar, suplantar identidades, espiar o acosar a las víctimas. Como el Internet de las Cosas es relativamente nuevo, aún no existen las mismas medidas de seguridad, haciendo que los dispositivos de fitness o juguetes populares de tus alumnos sean objetivos fáciles.

Por ejemplo, el Info Sec Institute informó de “Cloudpets…juguetes adorables conectados a Internet que permiten que padres e hijos se comuniquen mediante mensajes de voz en la nube"; "resultó que CloudPets filtró los mensajes de 2 millones de sus propietarios, así como información personal y contraseñas." Los juguetes tenían "una seguridad pobre" y no protegían de un modo efectivo los datos de sus usuarios, en especial al "no tener reglas de complejidad de contraseñas".

De forma similar, Info Sec Institute describió que "cuando la Oficina del Consumidr noruega se puso en contacto con la firma de seguridad Mnemonic para comprobar la seguridad de toda una gama de relojes inteligentes de niños", encontró varios fallos de seguridad graves en varios relojes."

Aunque estos dispositivos pueden ser divertidos y populares, demostraron "una falta de consentimiento a la hora de compartir y procesar datos, mostrando una falta de respeto por la información personal", incluyendo "datos de ubicaciones." Además, "algunos relojes ni siquiera usaban técnicas de seguridad básicas como el cifrado en el tránsito de los datos" para proteger la información de los usuarios.

Puedes ayudar a que tus alumnos estén a salvo de amenazas de seguridad del Internet de las Cosas al:

- Animarles a crear contraseñas más largas y complejas. Estas serán mucho más difíciles de hackear que las contraseñas de tres caracteres de Cloudpets.

- Sugerirles que ellos y sus padres investiguen los nuevos dispositivos antes de comprarlos. Sólo deberían comprar juguetes, relojes y demás dispositivos conectados a Internet si entienden y aprueban sus medidas de ciberseguridad.

- Mostrarles cómo cambiar la configuración de seguridad de sus productos del Internet de las Cosas.Como aconseja Reuters, los estudiantes deberían "desactivar las cámaras y los micrófonos que no estén usando."

- Animarles a descargar las actualizaciones. Como hemos señalado en esta guía, los estudiantes pueden mejorar su ciberseguridad asegurándose de que sus dispositivos están actualizados. Según Reuters, "si tus dispositivos reciben avisos de actualizaciones de software, deberías instalarlas ya que podrían mejorar la seguridad."

- Aconsejarles que se conecten a una red más segura con sus dispositivos IoT. Reuters recomienda que los usuarios "creen una red 'de invitado' para los dispositivos IoT" para que los hackers no puedan acceder a dispositivos tradicionales a través del IoT. También podrían "usar una VPN [Red Privada Virtual]" para proteger sus datos. Si tus alumnos quieren usar una VPN, puedes recomendarles una de las opciones de nuestra lista de las mejores VPNs.

Estos consejos pueden ayudar a que el Internet de las Cosas sea más seguro para tus alumnos.

Protegiendo las redes sociales de los estudiantes

Los adolescentes pasan cada vez más tiempo en las redes sociales. Por este motivo, es esencial que los estudiantes entiendan y puedan protegerse de los riesgos de ciberseguridad de estas plataformas.

Statista informó que “una encuesta realizada en EE.UU. [en 2018] reveló que el 70% de los adolescentes (13-17) comprueba sus redes sociales varias veces al día, un gran aumento respecto al mero 34% de 2012. No obstante, aún más impactante es que el 16% de los adolescentes de hoy en día admite comprobar constantemente sus redes sociales, y el 27% hacerlo cada hora."

Con estas estadísticas, es casi seguro que tus alumnos de instituto comprueban sus redes sociales durante el día.

Muchos adolescentes comparten detalles íntimos de sus vidas personales en las redes sociales. Pew Research Center informa que el 44% de los adolescentes publica sobre su familia en redes sociales, el 34% habla sobre sus emociones y sentimientos, el 22% sobre su vida romántica, el 13% sobre sus problemas personales, el 11% sobre sus creencias religiosas y el 9% sobre su opinión política.

Los ciberacosadores, stalkers, estafadores de phishing e incluso los ladrones de identidad pueden usar toda esta información para hacer daño a los estudiantes. Por ejemplo, si los compañeros de clase de un adolescente saben que sus padres están divorciándose, podrían usarlo para acosarlo/a. Además, si un suplantador de identidad quisiera robar la información bancaria o el número de la seguridad social de un adolescente, podría fingor ser un miembro del grupo musical del que siempre habla el adolescente en sus redes sociales.

Como hablamos arriba, la generación Z es consciente de su reputación en Internet, pero esto no quiere decir que tus alumnos tengan cuentas de redes sociales impecables. Algunos adolescentes parecen saber instintivamente que publicar información personal en Internet podría dañar su reputación.

Pew Research Center observó que el 32% de los adolescentes elimina o restringe "el acceso a sus publicaciones porque podría afectarles negativamente en el futuro", y otro 29% elimina o restringe "las publicaciones ya que no quiere que sus padres vean" lo que publican en Internet.

Aunque algunos adolescentes son previsores en cuanto a su reputación en las redes sociales, las estadísticas del Pew Research Center indican que alrededor de dos tercios no lo hace.

Esto es algo lamentable ya que lo que los estudiantes publican en Internet podría afectar a su futuro. Un informe de 2017 de US News and World observó que “en una escuesta de preparación del Test Kaplan a más de 350 oficiales de admisión en universidades de EE.UU., el 35% de los oficiales informó haber echado un vistazo a las redes sociales de los interesados para saber más sobre ellos.”

De forma similar, una encuesta de CareerBuilder descubrió que “el 70% de los jefes utiliza las redes sociales para investigar a los candidatos antes de contratarlos, lo cual constituye un aumento considerable respecto al 60% de 2016.”

Estos informes indican que una sola fotografía de mal gusto o controvertida o una queja emocional podría ser la causa de que los estudiantes no consigan acceder a las universidades de sus sueños o los puestos de trabajo que desean. Como su profesor, puedes aconsejarles tener cuidado con todo lo que publica en las redes sociales y animarles a considerar cómo otras personas podrían percibir sus publicaciones.

Tal vez más preocupante sea que, según el Pew Research Center, el 42% de los adolescentes encuestados publica actualizaciones en ocasiones o con frecuencia informando de dónde se encuentran y de lo que están haciendo. Como Lifewire explica, “no solemos pensar que nuestra ubicación actual es información delicada, pero lo es. Armados con el conocimiento de dónde te encuentras en un momento determinado, las personas malintencionadas podrían usar tu paradero en tu contra."

Explica a tus alumnos que compartir su paradero y actividades en tiempo real en las redes sociales puede crear problemas de ciberseguridad. Alguien que quiera robar su casa podría saber que no se encuentran en ella y aprovechar la oportunidad para robar las posesiones de su familia. Un stalker también podría usar la información de su paradero para seguir a un estudiante y acosarlo/a.

Además, el geotagging (las etiquetas geográficas) en redes sociales puede crear problemas. Lifewire describe que “la mayoría de smartphones guarda la ubicación del teléfono por defecto", y “cuando sacas una foto con tu teléfono, probablemente éste guarde también la ubicación GPS exacta de aquello a lo que estés sacando una foto.” Este proceso recibe el nombre de geotagging ya que tu dispositivo etiqueta tu ubicación en la imagen.

El geotagging implica que, aunque no sea tu intención compartir dónde te encuentras, un hacker podría conseguir acceder a tu ubicación a través de “los metadatos asociados a una fotografía.” Este proceso se conoce como geolocation o geoubicación. Google, Yelp y otras aplicaciones también usan la geolocation para saber dónde están exactamente los estudiantes, y estas aplicaciones pueden potencialmente ocmpartir esta información con terceros.

Para evitar el robo, el stalkign y demás problemas de ciberseguridad relacionadas con compartir la ubicación en redes sociales, puedes sugerir a tus alumnos:

- Evitar nombrar su ubicación exacta y acitivdades en fotos en redes sociales. No hay ninguna necesidad de contar a sus amigos o seguidores exactamente dónde se encuentran o lo que están haciendo.

- Desactivar el etiquetado de ubicación automático en todos sus dispositivos. Los hackers no pueden robar metadatos de ubicación si no existen.

- Esperar para publicar las fotos hasta llegar a casa. Esto evita que los ladrones usen esta información para saber cuándo entrar.

En lo que respecta a redes sociales, no es tu trabajo monitorizar diariamente la actividad de tus alumnos. Comprobar las cuentas de redes sociales de tus alumnos en busca de contenido inapropiado todos los días sería invasivo (e implicaría mucho tiempo).

En vez de eso, enséñales los riesgos asociados a las redes sociales, así pueden tomar decisiones informadas sobre su ciberseguridad en estas plataformas.

Más abajo en la guía describimos varias técnicas que puedes usar para enseñar a tus alumnos sobre ciberseguridad.

En el ciberespacio, lo desconocido es peligroso

Ya sea en redes sociales, aplicaciones de mensajería, salas de chat, foros o juegos, tus alumnos también se enfrentan a los riesgos de ciberseguridad de comunicarse con extraños.

Lamentablemente, no todos los usuarios de Internet tienen buenas intenciones. Healthfully describe cómo “depredadores… se hacen amigos de los niños, normalmente haciéndose pasar por otro niño o por un adolescente mayor, y ganan su confianza comportándose como un amigo comprensivo. Una vez ganan su confianza en la sala de chat [o aplicación de mensajería/foro/red social], el depredador trasladará la conversación a un área privada o en persona."

Lo que empieza siendo una conexión anónima en Internet puede volverse algo mucho más peligroso en persona. Además, los depredadores de Internet que quieren robar información de tarjetas de crédito o realizar robo de identidad podrían tener como objetivo a jóvenes menos conscientes de las estafas.

Un informe de 2018 de WBTW News sugirió que los depredadores de Internet podrían usar juegos populares como el Fortnite para atacar o robar a usuarios más jóvenes. El noticiario también citó "estadísticas del Centro de Investigación de Crímenes Contra Niños" que destacaban que "uno de cada cinco niños de entre 10 y 17 años de edad afirma haber recibido insinuaciones sexuales en Internet."

Además, los ciberacosadores podrían usar estas plataformas para acosaro avergonzar a jóvenes. Como afirma Healthfully, "las salas de chat son un lugar donde los acosadores pueden tener vía libre sobre víctimas potenciales disfrutando de anonimato."

Además, por desgracia, usuarios anónimos también podrían usar "salas de chat... para publicar enlaces a pornografía." Tus alumnos podrían "hacer clic en un enlace y ser llevados a una web ofensiva ya sea intencionadamente o por error."

Para proteger a tus alumnos de estos peligros, puedes:

- Hablar con ellos sobre este tipo de plataformas de Internet. Nosotros recomendamos que hables con tus alumnosde los peligros potenciales de las comunicaciones anónimas a través de Internet de un modo cercano. Explícales que entiendes que puede ser divertido conocer gente nueva en Internet, pero que deben estar seguros. Diles sutilmente que existen personas en Internet que podrían querer hacerles daño.

- Enseñarles que nunca deben conectar o hablar con alguien que no conozcan. Los estudiantes tendrán muchos menos riesgos si sólo se hacen amigos de, siguen a y se comunican con personas que conocen en persona y en las que confían.

- Enseñarles que nunca deben compartir información o fotos privadas en Internet. Este es un buen consejo independientemente de si el estudiante sabe con quién se está mensajeando, pero es especialmente importante con los usuarios anónimos.

- Aconsejar a los padres que supervisen las comunicaciones de sus hijos en Internet. Según WBTW News, "la Oficina del Sheriff del Condado de Horry aconseja a los padres que sus hijos "sólo jueguen o mensajeen donde los padres puedan supervisarlos." La oficina del sheriff también anima a los padres a "tener acceso al teléfono y a las cuentas de redes sociales de sus hijos." También puedes recomendar a los padres que busquen aplicaciones potencialmente peligrosas, como Kik, Whisper, Yik Yak, Private Photos (Calculator%), Roblox, ChaCha, WeChat, After School, Line, Shush, Snapchat y Line, según explica Montgomery Advertiser.

- Decir a tus alumnos que pueden acudir a ti y a sus padres o mentores en caso de necesitar ayuda por haber sufrido algún suceso perturbador o peligroso en Internet. Es importante hacer saber a los estudiantes que pueden confiar en ti y en sus padres o mentores. Explícales que estás ahí para ayudarles y que pueden hablar contigo si en algún momento se sienten inseguros en Internet.

- Recomendar a tus alumnos jugar a Band Runner, un juego educativo sobre la comunicación segura en Internet. Los estudiantes eligen un personaje, recopilan estrellas y responden a preguntas sobre ciberseguridad de respuesta múltiple.

Estas sugerencias ayudarán a los estudiantes a estar más seguros en salas de chat, foros, aplicaciones de mensajería, juegos, redes sociales y cualquier otra aplicación o plataforma en la que los usuarios se puedan comunicar anónimamente.

En la siguiente sección damos más consejos sobre cómo enseñar ciberseguridad a tus alumnos.

Consejos y planes de lecciones para profesores

El uso de la tecnología está aumentando, así que podemos asumir que la ciberseguridad seguirá siendo un asunto importante. Como profesor, tienes la capacidad de dar forma al entendimiento de y a la respuesta ante problemas de ciberseguridad de la siguiente generación.

Enseñando a tus alumnos cómo usar Internet de forma segura puedes mejorar su calidad de vida, felicidad y éxito. A continuación te damos nuestros consejos sobre cómo enseñar ciberseguridad a tus alumnos de un modo efectivo.

Cómo empezar

Te recomendamos empezar realizando una encuesta de seguridad online para ver qué conocimientos tienen tus alumnos actualmente, lo que seguramente haga que les interese aprender sobre ciberseguridad y les permita descubrir lo que no saben.

También te dará la oportunidad de evaluar sus conocimientos y crear planes de lecciones en consonancia. Por ejemplo, si descubres que tus alumnos ya saben bastante sobre la creación de contraseñas sólidas, podrías no incluir este tema en el plan.

Recomendamos usar:

- Encuesta de conocimientos sobre ciberseguridad de Pew Research Center

- Encuesta de seguridad online de la Sociedad Nacional de Prevención de la Crueldad Infantil (ten en cuenta que tiene algunas referencias específicas de Reino Unido)

- Cuestionario "CyberSmart Kids" de la Oficina Australiana del Comisionado de Ciberseguridad

Consejos generales

En cuanto a la planificación de tu currículum de ciberseguridad, tenemos algunas sugerencias más amplias. Te recomendamos:

- Repartir la información en varias lecciones en vez de intentar cubrirlo todo en un día. Esto evitará que tus alumnos se sientan sobrecogidos y les ayudará a comprender mejor el material.

- Usar lecciones interactivas en vez de clases teóricas. Los estudiantes recordarán y aplicarán mejor lo que aprendan si participan en el proceso. Por ejemplo, tus alumnos podrían intentar hackear una cuenta de una red social. Recomendamos que crees una cuenta falsa de antemano para que no se vea comprometida la información personal de ningún estudiante.

- Relacionar la ciberseguridad con otras lecciones y clases. Esto hará que el tema sea más cercano. Por ejemplo, en una clase de inglés, tus alumnos podrían leer emails de phishing que fueron enviados a otras personas. Podrías hacerles señalar los errores gramaticales de los mensajes, los cuales podrían ser una señal de que el email es una estafa, y los estudiantes podrían después pensar en otras estrategias que podrían usar para evitar un ataque.

- Hacer que tus alumnos lean o vean historias de personas u organizaciones reales que sufrieron ciberataques. Esto ayudará a los alumnos a comprender que las consecuencias de los problemas de ciberseguridad son reales y graves. Algunos ejemplos de estas historias son (están en inglés):

- “Real life stories” [of cyber scams] – Comisión Australiana de Competición y del Consumidor – conjunto de artículos

- “These are the victims of a ransomware attack” – CNN Business – vídeo (aviso: incluye un insulto censurado con un pitido)

- “How ransomware hackers ‘prey on people’s willingness to click’” – CBS News – artículo y vídeo

- “Cyber Bullies Drove My Daughter to Commit Suicide” – This Morning – vídeo (aviso: habla sobre el suicidio)

- “Emma’s Story: Cyberbullied by a Best Friend” – Common Sense Media – vídeo

- “Cyberbully: YouTuber ClearlyChloe’s Story” – storybooth – vídeo

- “Stacey’s Story: When Rumors Escalate” – Common Sense Media – vídeo

- “How Chatting with Strangers Could Ruin a Child’s Life” – Online Sense.org – artículo y vídeo (aviso: menciona a los pedófilos, la violación y el asesinato)

- “The hidden danger of high-tech toys” – WCPO.com – vídeo (aviso: menciona a los pedófilos)

- “They Loved Your G.P.A. Then They Saw Your Tweets” – New York Times – artículo

- “The Untold Story of NotPetya, the Most Devastating Cyberattack in History” – Wired magazine – artículo (aviso: incluye algunas palabras vulgares)

- “Man charged with cyberstalking ex-classmate for more than a decade” – Fox News KTVU – artículo (aviso: menciona la violación y el asesinato)

- “How One Woman’s Digital Life Was Weaponized Against Her” – Wired magazine – artículo (aviso: habla del ciberstalking y el acoso. Es explícito y adulto. Incluye descripciones sexuales, palabras vulgares y/o insultos y habla sobre el suicidio y la violencia.)

- Da a los alumnos ejemplos visuales de amenazas de ciberseguridad. Mostrar a tus alumnos cómo son los anuncios y los elementos emergentes maliciosos les ayudará a identificarlos y evitarlos mejor, lo que podría ser especialmente útil para personas que sean de aprendizaje visual.

- Implica a tus alumnos en la planificación de las lecciones preguntándoles sobre sus experiencias y diseñando tu currículum en consecuencia. Por ejemplo, si tus alumnos ya están muy familiarizados con la seguridad en redes sociales, tal vez no haya por qué tratar este tema en tus lecciones. Asimismo, si están especialmente preocupados por el malware, podrías pasar más tiempo hablando de ello.

- Asigna tareas interactivas y prácticas. Al igual que las lecciones interactivas son más e fectivas, las tareas útiles podrían ayudar a los estudiantes a aprender mejor lo básico sobre ciberseguridad. Por ejemplo, podrías asignar a tus alumnos la tarea de proteger sus dispositivos y cuentas. También podrías mandarles redactar un text osobre los peligros de la wi-fi pública y describir cómo van a evitarlos.

Aplicando los consejos de arriba puedes asegurarte de que tu currículum de ciberseguridad es creativo, divertido, preciso y exitoso.

La conversación sobre el ciberbullying

Como tus alumnos podrían ser tanto víctimas como culpables de ciberbullying, merece la pena tener una conversación en profundidad sobre este tema específico de la ciberseguridad. Hablar del ciberbullying es importante porque los jóvenes con problemas de ciberbullying podrían no hablar de ello abiertamente.

Te recomendamos asegurarte de que tu centro educativo tenga una política frente al bullying que inclya el ciberbullying. Una vez sea así, trata estas normas con tus alumnos y asegúrate de que las entienden totalmente. Sugerimos hacer que los alumnos mencionen ejemplos de ciberbullying para demostrar que comprenden en qué consiste.

Después muestra a los estudiantes las consecuencias del ciberbullying para que entiendan bien lo grave que es. Puedes ayudarles a comprender los efectos mostrándoles un vídeo relevante de la lista de arriba, o también decirles que imaginen cómo se sentirían si alguien les acosara en Internet.

Los jóvenes no suelen ver lo dañino que puede ser avergonzar o insultar a un compañero en Internet, lo que significa que tienen menos empatía con las víctimas del ciberbullying y, por tanto, tienen más probabilidades de participar en el ciberbullying. Saber el daño que pueden causar sus acciones podría reducir el riesgo de ciberbullying en el futuro.

También deberías enseñar a tus alumnos qué hacer si están siendo víctimas de este tipo de acoso en Internet. Puedes aconsejarles:

- Hablar con un adulto de confianza. Esta persona podría ser sus padres, un amigo de la familia, su profesor (tú) o una combinación de ellos. Una vez un adulto entiende la situación, debería empezar a analizar lo ocurrido y ayudar al estudiante a dar con una solución. Por ejemplo, podría ser adecuado que la víctima, el acosador y los padres de ambos quedaran en persona.

- Guardar pruebas de las interacciones de acoso. Podrían ser capturas de pantalla, mensajes en el buzón de voz o cualquier otra prueba. Estas pruebas podrían ser útiles en una investigación llevada a cabo por el centro educativo o por la policía, así como para hablar del problema con los padres del acosador.

- Evitar contraatacar. Responder al acosador podría alentarle a continuar el ataque. Además, cualquier tipo de reacción negativa podría ser considerada un tipo de ciberbullying en sí.

- Informa del ciberbullying a la plataforma de Internet en la que ocurrió. Como explica WebWise, “hay que informar del abuso en redes sociales o a través de mensajes de texto a las webs y proveedores de servicios telefónicos.”

- Crear estrategias para evitar el ciberbullying en el futuro. Claramente, no es culpa de la víctima haber sido acosado/a; sin embargo, esto no quiere decir que el estudiante no pueda hacer nada al respecto. WebWise recomienda "aconsejar al niño para asegurarte de que no vuelve a ocurrir. Esto puede incluir cambiar contraseñas e información de contacto, bloquear perfiles en redes sociales o informar del abuso al portal online."

Lo mejor sería que ninguno de tus alumnos tuviera que sufrir ciberbullying; sin embargo, si lo sufren, seguir estos pasos puede ayudar a minimizar el daño de esta actividad online tan dañina.

Estudiando la seguridad de las redes sociales

Independientemente de cómo enfoques tu currículum de ciberseguridad, creemos que tienes que incluir una sección sobre las redes sociales. Este tipo de plataformas online es utilizado ampliamente y es muy vulnerable a problemas de ciberseguridad.

En 2018, Pew Research Center informó que el 85% de los adolescentes usa YouTube, el 72% usa Instagram, el 69% usa Snapchat, el 51% usa Facebook y el 32% usa Twitter. Sólo el 3% de los adolescentes no utiliza ninguna plataforma popular, lo que significa que aproximadamente el 97% las utiliza.

Como explicamos arriba, las redes sociales pueden ser peligrosas para niños y adolescentes. Los ciberacosadores pueden atacar a tus alumnos en estas plataformas, estafadores pueden intentar robar la información y datos personales de los jóvenes y los acosadores pueden usar sus publicaciones para seguirles (por sólo nombrar algunos de los riesgos).

Te recomendamos que en una de tus primeras lecciones sobre ciberseguridad enseñes a tus alumnos a proteger sus cuentas de redes sociales. Algunos puntos clave que debes cubrir son:

- Contraseñas. Es fundamental que los estudiantes creen contraseñas complejas y sólidas para todas sus cuentas y en especial para sus redes sociales ya que las cuentas suelen contener información delicada que los ciberatacantes podrían usar contra ellos. Deberías informar a tus alumnos de que las contraseñas sólidas:

- Tienen cifras, símbolos y letras (lo ideal es que tengan tanto mayúsculas como minúsculas). Si tienen problemas para inventarse sus propias contraseñas sólidas, pueden usasr un “‘generador de contraseñas sólidas aleatorias’” en Internet, según cuenta el Chicago Tribune. El artículo también sugiere un mínimo de 16 caracteres.

- Únicamente se utilizan en una cuenta. Como ejemplo, el Chicago Tribune señala "tu contraseña de Twitter no debería ser la misma que utilizas para inciar sesión en tu banca online."

- Deben cambiarse a menudo. Nosotros recomendamos cambiarlas al menos una vez cada tres meses.

- No deben compartirse con nadie. Algunos jóvenes se sienten presionados a compartir sus contraseñas con amigos y compañeros de clase, lo cual no es nada seguro. Recuerda a tus alumnos que sus contraseñas son sólo para ellos (y puede que para sus padres).

- Utilizar autenticación en dos factores. Como dijimos arriba, esta funcionalidad de seguridad obliga a los usuarios a introducir dos informaciones diferentes para entrar en una app. En muchos casos, ésta consiste en una contraseña y en un código que se envía mediante mensaje de texto al teléfono del usuario. O también podría implicar usar una contraseña biométrica (como una huella dactilar) o responder a una pregunta de seguridad. Anima a tus estudiantes a usar la autenticación en dos factores en sus redes sociales y demás cuentas siempre que sea posible ya que la seguridad es mucho mayor.

- Configurar los ajustes de privacidad. Enseña a tus alumnos a no utilizar simplemente los ajustes de privacidad que vienen por defecto en sus cuentas de redes sociales. Sus cuentas deberían ser todo lo privadas que sea posible; como mínimo, sus fotos y su información personal de redes sociales no debe ser visible para el público.

- Información personal. Tus alumnos nunca deberían compartir información personal en redes sociales. Esta incluye su fecha de nacimiento, dirección, nombre completo, número de la seguridad social, información de tarjeta de crédito, etc.

- Protección frente a virus. Parte del malware y de las estafas de phishing proceden de las redes sociales; si los estudiantes son activos e nellas, deberían tener software antivirus instalado en todos sus dispositivos.

- “Pensar antes de hacer clic.” Como por desgracia las ciberestafas son bastante habituales, los estudiantes deberían desconfiar de cualquier mensaje enviado a través de redes sociales que les inste a actuar inmediatamente o proporcionar información personal. Deberías enseñarles que los estafadores suelen ofrecer algo demasiado bueno como para ser verdad a cambio de información personal.

- La reputación en Internet. Como mencionamos antes, la reputación de tus alumnos en Internet podría afectar a su capacidad de entrar en la universidad o conseguir los trabajos que desean. Además, una mala reputación en Internet podría dar lugar a o empeorar el ciberbullying y causar problemas con los padres de los estudiantes. Como explica la web de ciberseguridad Stay Safe Online, “lo que publicas en Internet se queda en Internet. Piensa dos veces antes de publicar fotos o cualquier otra información que no querrías que vieran tus padres o futuros jefes."

- Informar de problemas a las plataformas de redes sociales. Di a los estudiantes que si están siendo acosados o estafados en redes sociales deberían informar de estas actividades a la propia plataforma. Este tipo de actividades suele ir en contra de las normas de las plataformas y es posible que la compañía pueda ayudar.

- Pedir ayuda a un adulto si fuera necesario. Anima a los estudiantes a solicitar ayuda si se sienten inseguros o incómodos; recuérdales que pueden acudir a ti, a sus padres o a otros adultos de confianza si tienen algún problema.

Estos conceptos fundamentales sin duda deberían estar incluidos en tu currículum de ciberseguridad.

Ejemplo de plan de lección: Convertirse en un phisher

Abajo hemos incluido un ejemplo de lección sobre el phishing. Puedes usarlo como modelo para planificar tus clases.

Presentando el phishing

Empieza enseñando a tus alumnos un email de “netflix@gmail.com” que dice:

Hola [name],

Lamentamos informarte de que tu cuenta de Netflixx ha sido suspedida debido a un problema con tu información de facturación.

Para reparar tu cuenta y arreglar el problema, por favor, abre el archivo netflixaccountinformation.exe y responde con:

Tu nombre legal completo:

Tu fecha de nacimiento:

Tu dirección:

Tu número de teléfono:

Tu tarjeta de crédito:

No dudes en responder si necesitas ayuda.

Saludos cordiales,

Servicio de atención al cliente de Netflix

Pregunta a tus alumnos por qué responderían o no a este email.

Definiendo el phishing

Una vez hayan respondido, explica que este email es muy parecido a un email real que muchas personas recibieron como parte de un ataque de phishing. Explica que “el phishing es el intento de un individuo o grupo de solicitar información personal de usuarios desprevenidos” manipulándolos para que proporcionen información personal al atacante. Para engañar a los destinatarios, "los emails de phishing se diseñan para que parezca que han sido enviados por una organización o individuo conocidos (según apunta el Departamento de Seguridad Nacional de Estados Unidos).

Describe cómo los estafadores usan estos emails para recopilar información personal. Explica que usan estos datos para robar las identidades de los usuarios, instalar malware en sus ordenadores y acosarlos.

Enséñales los sellos de identidad de un email de phishing:

Para proteger a tus alumnos puedes enseñarles a identificar las señales de una estafa de phishing (explicado en mayor detalle más arriba):

- Fuentes no conocidas

- Direcciones de email extrañas

- Mensajes enviados a múltiples destinatarios

- Errores gramaticales o faltas de ortografía

- Solicitudes de información personal o dinero

- Ofertas demasiado rentables y demasiado fáciles

- Archivos adjuntos extraños

También puedes mostrar a tus alumnos este vídeo educativo sobre cómo identificar los emails de phishing y/o este sobre cómo identificar un email estafa.

Ataque de phishing: Ejercicio de clase

Haz que tus laumnos escriban sus propios emails de phishing. Diles que asuman la identidad de un estafador de Internet que intenta conseguir que el destinatario del email le proporcione información personal. Diles que te envíen a ti sus emails de phishing para que puedas elegir el más convincente y comparte el ganador con la clase y explícales por qué es un buen ejemplo de un email de phishing.

Una vez hecho este ejercicio, recuerda a tus alumnos que deben analizar cualquier email extraño desde los ojos de un estafador. Si un email parece que podría haber sido creado por un estafador, no deben abrir ningún enlace ni archivo adjunto.

Tarea sobre el phishing

Como tarea, haz que tus alumnos escriban un plan de cinco pasos sobre cómo evitar los ataques de phishing. Diles que compartan el plan al menos con una persona (como un compañero, padre o amigo de la familia) y que tomen nota de las reacciones de la persona.

Otros recursos y herramientas para profesores

Si quieres más información y/o sugerencias de lecciones, te recomendamos:

- “Digital Citizenship” (ciudadanía digital), de Common Sense Education. Esta web ofrece lecciones interactivas gratuitas para estudiantes de todos los niveles.

- “Bits N Bytes Cybersecurity” de Kyla Guru. Una estudiante de 16 años creó esta galardonada web sobre ciberseguridad. Incluye recursos de actividades.

- “STOP. THINK. CONNECT.™”, de la Cyber Security Alliance y otras organizaciones. Esta web ofrece hojas de información, memes, imágenes, vídeos, pósters y materiales de muchas áreas de ciberseguridad.

- “Recursos de seguridad digital: Herramientas para clase y para casa”, del proyecto Be Internet Awesome de Google. Ofrece juegos curriculares y educativos sobre la ciudadanía digital.

- “Los 5 mejores recursos de seguridad en Internet para profesores”, de E-Learning Industry. Este artículo enumera algunas de las mejores webs educativas en cuanto a ciberseguridad y temas similares.

- “4 leccions geniales sobre seguridad en Internet”, de Common Sense Education. Este artículo ofrece lecciones de ejemplo para los niveles K-12.

- “Ciberseguridad para principiantes”, de Heimdal Security. Este curso gratuito enseña ciberseguridad para principiantes e incluye una hoja de cálculo en PDF de autoevaluación de seguridad que puedes usar para determinar cuánto saben ya tus alumnos sobre el tema.

Además, si quieres combinar el jugar y el aprender sobre ciberseguridad, puedes apuntar a tu centro educativo o a tu clase en una competición de programación. El Digital Technologies Hub australiano ofrece competiciones de robótica, programación y tecnología, Grok Learning ofrece formación y competiciones de programación e IA para estudiantes de todos los niveles, y Code Chef ofrece una competición internacional de programación única. Puedes buscar oportunidades similares en tu zona en Internet.

Te agradecemos que dejes un comentario sobre cómo mejorar este artículo. Tu opinión es importante.