Diferencia entre fugas de DNS y de dirección IP (evítalas)

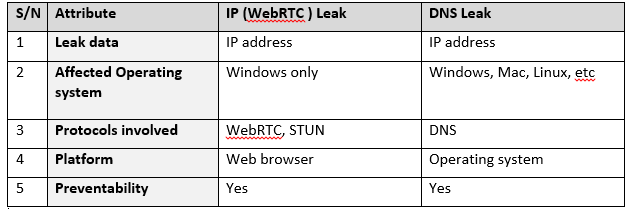

Algunos usuarios de Internet prefieren utilizar un servicio VPN para ocultar su dirección IP real y cifrar sus datos al navegar por la red debido a preocupaciones sobre privacidad y otros motivos. Sin embargo, todos esos objetivos pueden venirse abajo si tus datos personales se están filtrando debido a algún tipo de problema en la seguridad. Existen dos modos principales en los que una VPN puede filtrar tus datos personales o dirección IP: Fuga de DNS y fuga de WebRTC (IP).

¿Qué es una fuga de DNS?

Si sueles utilizar internet lo más probable es que hayas tenido algún tipo de contacto con Domain Name System o sistema de nombres de dominio (DNS), aunque sea sin saberlo. Un DNS mantiene una base de datos de nombres de dominio (como vpnmentor.com) y los traduce a sus respectivas direcciones numéricas (IP; protocolo de internet), las cuales hacen falta para localizar cualquier recurso en Internet. Los DNS son el equivalente a las páginas amarillas de Internet.

Los nombres de dominio sólo existen para uso humano; los ordenadores sólo entienden números en forma de direcciones IP (168.212.226.204), las cuales no son fáciles de recordar para nosotros y de ahí la necesidad de un DNS. Cuando visitas un sitio web y solicitas ver una página, tu ordenador contacta con el servidor DNS de tu ISP para solicitar la dirección IP de la web. Cuando utilizas un servicio de privacidad como una VPN, tu ordenador suele contactar con el servicio DNS de tu servidor VPN en lugar de con el de tu ISP.

¿Cómo ocurre una fuga de DNS?

Existe un fallo de seguridad que en ocasiones permite que las peticiones DNS se envíen a los servidores DNS de tu ISP, a pesar de que utilices un servicio VPN para ocultarlas. Este fallo se conoce como fuga de DNS, y es resultado de una petición DNS no cifrada enviada por tu ordenador fuera del túnel VPN establecido. Este fallo se deriva de la carencia inherente a los sistemas operativos del concepto de DNS universal (colectivo). Cada interfaz de red puede tener su propio DNS y, bajo varias circunstancias, el sistema enviará solicitudes DNS directamente a tu ISP u otro servidor de terceros (ver diagrama a continuación) sin respetar la puerta de enlace predeterminada y ajustes DNS de tu servicio VPN, resultando en una fuga.

Dicho fallo permite que un ISP o alguien espíe y vea las webs que un usuario visita. Cuando utilizas una VPN y descubres que tu dirección IP real se está filtrando significa que tus solicitudes DNS también se están enviando a tu ISP, aparte de a tu proveedor de VPN. Algunos ISP llegan incluso a implementar una tecnología llamada "Proxy DNS transparente" que fuerza a tu ordenador a usar su servicio DNS para cualquier solicitud DNS, incluso cuando los DNS que tienes configurados no son los de el ISP.

¿Qué es una fuga WebRTC (IP)?

En 2015, un investigador de seguridad llamado Daniel Roesler subió una demostración sobre un fallo de seguridad que permitía a un espía beneficiarse de un programa interfaz especial (API), llamado WebRTC (comunicación web en tiempo real), integrado en la mayoría de navegadores web que permitía revelar la dirección IP real de los usuarios incluso estando conectados a una VPN. Los ordenadores utilizan WebRTC en diferentes redes para la comunicación navegador-navegador, la transferencia de archivos P2P y llamadas de voz y vídeo, entre otras cosas.

¿Cómo ocurre una fuga de WebRTC (IP)?

Tan sólo unas líneas de código y WebRTC revelará tu verdadera dirección IP a través de comunicaciones con un servidor basado en Internet conocido como STUN (utilidades transversales de sesión para NAT). El servidor STUN permite a ordenadores y dispositivos de tu red interna averiguar sus direcciones IP públicas (de Internet) (las VPN también utilizan servidores STUN para traducir tu dirección de red interna a una dirección de Internet pública y viceversa). Para lograrlo, el servidor STUN lleva una base de datos tanto de tu dirección IP de la VPN como de tu dirección IP local interna cuando se está conectado.

Esta fuga no tiene nada que ver con el grado de seguridad de la VPN que utilizas sino con la vulnerabilidad de WebRTC inherente a tu navegador. Cuando WebRTC de tu navegador acepta solicitudes de un servidor STUN, WebRTC envía una respuesta al servidor STUN que muestra tu dirección IP privada (de la red interna) y pública (de Internet) junto con otros datos.

Al resultado de las solicitudes (básicamente la dirección IP real del usuario) se puede entonces acceder mediante un pequeño programa llamado JavaScript. Los únicos requisitos para que esto funcione son que tu navegador soporte WebRTC y JavaScript. Si tu navegador tiene WebRTC activado, aceptará con normalidad solicitudes STUN y enviará respuestas al servidor STUN.

Lo que hay que sacar de esto es que ningún sistema es perfecto; cada cierto tiempo se descubren fallos y vulnerabilidades. Por ese motivo es importante que utilices un buen proveedor de VPN que tome acción de forma proactiva cada vez que se descubren vulnerabilidades. Asegúrate de probar tu VPN frente a esas fugas y tomar medidas para solucionarlas.

Te agradecemos que dejes un comentario sobre cómo mejorar este artículo. Tu opinión es importante.