Tor vs una VPN: ¿Qué opción es más segura y privada? 2026

A medida que evoluciona el mundo digital, la privacidad y el anonimato en Internet son lo primero en lo que pensamos. Queremos asegurarnos de que nuestra información personal y actividad online siguen siendo privadas y se mantienen lejos de las manos de corporaciones, ciberdelincuentes y gobiernos.

En lo que respecta a seguridad en Internet, las VPNs y Tor son las herramientas más poderosas que puedes utilizar. Aunque son similares en muchos sentidos, sus diferencias hacen que sean útiles en situaciones muy diferentes, y es fundamental para tu seguridad y privacidad que elijas la opción adecuada según tus necesidades.

A continuación hablaremos sobre las diferencias entre Tor y las VPNs, qué hacen y cómo funcionan. También echaremos un vistazo a los diferentes modos de los que puedes utilizarlas para ayudarte a decidir si la solución ideal para tu situación es Tor o una VPN.

Tabla de contenido

- Sobre las VPNs

- Sobre Tor

- ¿Cuál es la mejor solución de privacidad online: Tor o una VPN?

- Tabla comparativa: VPN vs Tor

- VPN+Tor: Una combinación ganadora

- Resumen

Sobre las VPNs

¿Qué son las VPNs y qué hacen?

Una VPN o red privada virtual conecta tu dispositivo a un servidor remoto en el país de tu elección a través de un túnel seguro., enmascarando tu dirección IP y haciendo que parezca que accedes a Internet desde el lugar del servidor remoto en lugar de tu ubicación real.

Junto con cifrado, esto ofrece una solución óptima para tener anonimato en Internet, lo que significa que quien te espíe no puede ver lo que haces en la web o desde dónde lo haces. También evita que webs como Google y Facebook utilicen tu historial de navegación para mostrarte anuncios dirigidos específicamente a ti.

¿Qué es el cifrado y qué puede hacer por ti?

Las VPNs emplean un cifrado de nivel militar para proteger tu información personal. Considéralo como colocar tus datos en una caja fuerte impenetrable; sólo aquellos que conozcan la combinación podrán abrir la caja fuerte y ver su contenido, y ésta no puede abrirse a la fuerza.

Los atacantes podrían intentar desencriptar el cifrado AES de 256 bits mediante un ataque de fuerza bruta, pero a 50 supercomputadoras les llevaría 3×1051 años comprobando 1018 claves AES por segundo desencriptar sólo un paquete de datos cifrados, por lo que no es algo de lo que tengamos que preocuparnos a día de hoy.

Si un hacker o agente de vigilancia gubernamental consiguiera hacerse con tus datos mientras estos viajasen por la red, no tendría ninguna forma de leerlos. Sería texto incomprensible.

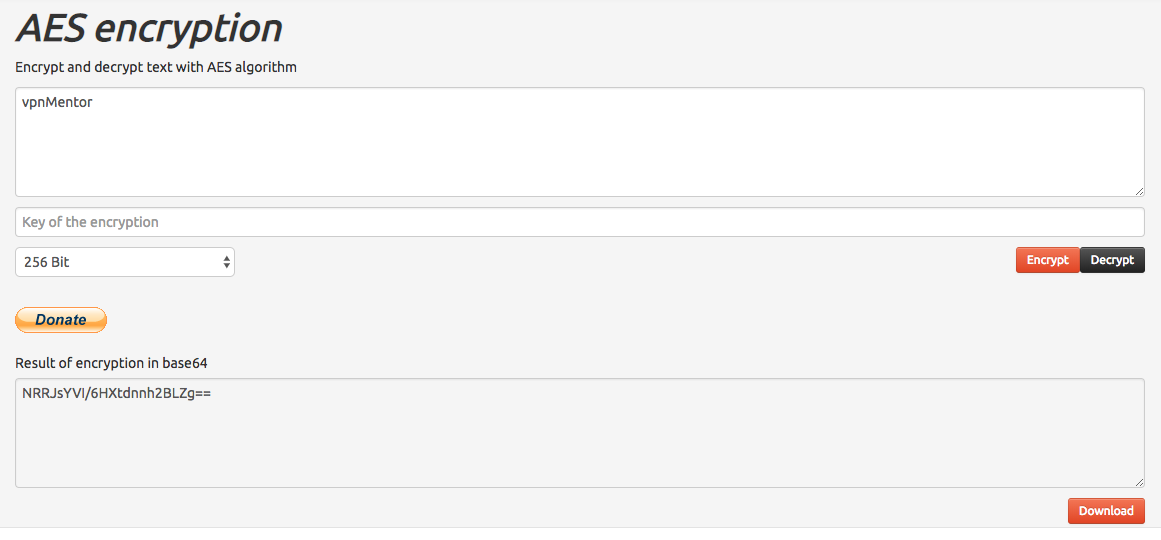

Para probarlo, utilicé un generador de cifrado AES para cifrar la frase "vpnMentor". Sin cifrado, se puede ver a simple vista "vpnMentor", pero cuando está cifrada, lo que se ve lo siguiente: "NRRJsYVI/6HXtdnnh2BLZg=="

Este es el tipo de medidas de seguridad que mantiene a salvo a periodistas y activistas cuando usan comunicación digital en climas políticos revueltos. Pero las VPNs no son sólo para quienes se encuentran en situaciones peligrosas – son la clave del anonimato y seguridad de cada ciudadano online.

Podrías usar una VPN si:

- - Te preocupa que tu información privada, como la de tu banca online, acabe en las manos equivocadas.

- - Valoras tu anonimato en Internet.

- - Descargas o haces de seed de torrents en una región en la que descargar torrents está prohibido.

- - Vives en un país con censura de Internet o en el que prolifera la vigilancia gubernamental.

- - No quieres que empresas rastreen tus hábitos de navegación para bombardearte con anuncios específicos para ti.

- - Necesitas acceder a una red de empresa cuando viajas.

- - Quieres superar el cortafuegos de una red o evitar que los administradores de red vean tus actividades en Internet.

- - Usas Wi-Fi pública y quieres mantener tu ordenador a salvo.

- - Disfrutas de Netflix y otros servicios de streaming y quieres desbloquear sus catálogos completos de otras regiones.

- - Crees que tienes derecho a la libertad en Internet.

Ventajas de usar una VPN

Cifrado de extremo a extremo: Las VPNs cifran todos los datos que viajan a través de tu conexión.

Velocidad: Una VPN ralentizará tu conexión (con una VPN de alta calidad, la diferencia prácticamente ni se nota); sin embargo, si sufres throttling de los ISPs o congestiones de red, una VPN en realidad puede aumentar la velocidad de tu conexión.

Facilidad de uso: Normalmente, todo lo que necesitas hacer para poner en funcionamiento tu VPN es suscribirte, descargar e instalar la aplicación para tu plataforma y conectarte al servidor que elijas – no es necesario tener conocimientos informáticos.

Superación de bloqueos geográficos y censura: Una VPN enmascara tu IP, haciendo que parezca que accedes a Internet desde el lugar del servidor que hayas seleccionado. Esto te permite acceder fácilmente a webs y servicios de streaming geobloqueados como Netflix.

¿Cómo funcionan las VPNs?

Lo que necesitarás para usar una VPN:

- - Una cuenta con un proveedor VPN

- - El software o la aplicación VPN del proveedor instalada en tu dispositivo

Una vez te hayas creado una cuenta en el proveedor que hayas elegido, tienes que abrir el software cliente en tu ordenador, iniciar sesión y seleccionar un servidor al que conectarte. El servidor que elijas dependerá de tus necesidades: si das prioridad a la seguridad y la velocidad, opta por un servidor cerca de donde te encuentres; si quieres superar censura y bloqueos geográficos, elige un servidor en otro país.

Una vez conectado, el software cifra todos tus datos antes de dirigirlos al servidor que elegiste a través de un túnel seguro. A continuación, el servidor envía tus datos a la web que quieres visitar. Como el servidor enmascara tu dirección IP, la web ve los datos como procedentes de dicho servidor y no de tu dispositivo, por lo que eres totalmente anónimo.

Qué buscar en una VPN segura

Cifrado de nivel militar: Para garantizar la privacidad de tus datos, tu proveedor VPN debe ofrecer cifrado de 256 bits.

Protección frente a fugas de DNS: El Sistema de Nombres de Dominio (DNS) es el equivalente de Internet a una guía telefónica. Siempre que visitas una web, tu ordenador solicita la dirección IP de la web al servidor DNS de tu ISP – pero cuando usas una VPN, tu ordenador contacta con los DNS de tu VPN.

A veces, un fallo de seguridad en tu red hará que tus solicitudes de DNS sean dirigidas a través del servidor DNS de tu ISP en lugar del de tu VPN, lo que permite a tu ISP ver qué webs visitas. Busca una VPN que ofrezca protección frente a fugas de DNS para asegurarte de que tu actividad de navegación nunca queda expuesta.

Una política "no-logs" (cero registros) estricta: La mayoría de proveedores VPN guardan algún registro de tu actividad, como horas de las conexiones o la cantidad de datos transferida. Por lo general, este tipo de datos es inofensivo ya que no se trata de información que te puede identificar – pero si el proveedor guarda registros de toda tu actividad de navegación, ya no eres anónimo en Internet.

Si las autoridades se presentasen en la sede de la empresa VPN con una orden judicial para hacerse con todos los registros, una VPN que no guarde ningún registro no tendrá ninguna información sobre ti que proporcionarles.

Funcionalidad de desconexión automática: Un kill switch o desconexión automática te desconectará de Internet en caso de caída repentina de la conexión VPN, evitando la fuga de datos e IP.

Pros and Cons of Using a VPN

Pros |

Contras |

|---|---|

|

|

Sobre Tor

¿Qué es Tor y qué hace?

The Onion Router (Tor) es un software gratuito que oculta tu identidad al cifrar tu tráfico y dirigirlo a través de varios servidores operados por usuarios conocidos como nodos. Cuando tu tráfico es recibido en el último nodo, el nodo de salida, éste se descifra y se transmite a la web que estás visitando.

Debido al cifrado multicapa, los nodos de la red sólo pueden ver la dirección IP del nodo anterior y siguiente a ellos (salvo el nodo de entrada, el cual puede ver tu IP real), y sólo el nodo de salida puede ver tus datos cifrados. Tor evita que tu actividad de navegación pueda vincularse a ti; los espías pueden ver tu tráfico una vez sale de la red, pero no su origen.

Sin embargo, ya que los nodos de Tor los operan usuarios voluntarios, cualquiera puede configurar un nodo de salida y leer el tráfico que sale de él – incluyendo hackers y espías Algunos nodos maliciosos pueden recopilar información, como credenciales de inicio de sesión en webs, información personal, mensajes de chat y emails. Hay dos formas de hacer frente a esto:

- Evitando enviar mensajes privados e información delicada a través de la conexión. Nunca inicies sesión en una web a menos que use HTTPS.

- Usando una VPN junto con Tor para cifrar tu información delicada y credenciales de inicio de sesión – hablaremos más al respecto más abajo.

Accede a webs ocultas

Tor también es una puerta a la dark web, una especie de sótano de Internet. Es el hogar de miles de operaciones criminales en Internet, pero también un refugio para personas ue necesitan compartir información anónimamente. Por ejemplo, el New York Times opera una caja fuerte segura en la dark web para que los informantes puedan enviar archivos e información sin poner en peligro su identidad. Pero no dejes que esto te asuste; ¡la gente normal también usa Tor!

Muchas webs populares tienen versiones .onion ocultas a las que sólo puedes acceder usando Tor. Aquí tienes algunos ejemplos:

Facebook: Aunque el anonimato online y Facebook no tienen nada que ver, Facebook usa una dirección .onion para que las personas de regiones con mucha censura puedan usarla para comunicarse.

ProPublica: ProPublica lanzó una web .onion para que los lectores nunca tuvieran que preocuparse por la vigilancia digital, especialmente aquellos en regiones en las que ProPublica está censurada.

DuckDuckGo: DuckDuckGo es un buscador potente que, a diferencia de Google, no viola tu privacidad. Si usas Google on Tor, serás bombardeado con captchas para que la web se asegure de que no eres un robot. DuckDuckGo ha resuelto este problema y destaca al superar a Google al respecto.

Podrías usar Tor si:

- Te interesa anonimizar tu actividad de navegación.

- Vives en un país con leyes de vigilancia gubernamental estrictas.

- Necesitas eludir la censura para acceder a contenido bloqueado o expresar tu opinión libremente en Internet.

- Quieres evitar que las webs vean tu historial de navegación y lo utilicen para bombardearte a anuncios específicos para ti.

- Quieres conservar tu derecho a la libertad en Internet.

Ventajas de usar Tor

Es gratuito: Tor es, de lejos, la solución de seguridad más económica – es totalmente gratis.

Anonimato total: Tor no guarda registros de tu actividad de navegación, no tienes que iniciar sesión para usarlo y, como es gratis, no guarda registros de tu información de facturación.

Es difícil de cerrar: Los servidores de Tor están distribuidos por todo el planeta, haciendo que sea prácticamente imposible que las autoridades consigan cerrar la red. A diferencia de una VPN, no existe ninguna sede o servidor principal que atacar o prohibir.

Las VPNs son empresas, por lo que son vulnerables a ser cerradas o bloqueadas, haciendo que tengas que encontrar (y pagar) otro proveedor en su lugar – un problema que nunca tendrás con Tor.

¿Cómo funciona Tor?

Lo que necesitarás para usar Tor:

- El navegador o sistema operativo Tor.

El software de Tor traza una ruta desde tu dispositivo a través de dos nodos seleccionados al azar hasta un nodo de salida. Tor aplica tres capas de cifrado a tus paquetes de datos y los envía a través del primer nodo.

El primer nodo de la red elimina la primera capa de cifrado. La información contenida en esta capa le dice a dónde enviar el paquete de datos, y el segundo nodo repite este proceso.

Cuando tu tráfico llega al nodo de salida de la red, se elimina la última capa de cifrado. Esto revela no sólo el destino final de tus datos sino también la información contenida en los paquetes – incluyendo toda información delicada que hayas introducido en la web al principio del proceso.

Tor usará los mismos tres nodos durante 10 minutos antes de crear una ruta totalmente nueva para tu tráfico.

Pros y contras de usar Tor

Pros |

Cons |

|---|---|

|

|

¿Cuál es la mejor solución de privacidad online: Tor o una VPN?

Una VPN es la mejor solución de privacidad en Internet.

Tor es una red muy respetada por su capacidad de anonimizar tu tráfico de Internet, pero es una solución limitada y vulnerable a ataques y fugas de datos.

Todo el mundo puede crear un llevar un nodo, incluso hackers y espías. Tor no ofrece cifrado de extreno a extremo, por lo que a menos que accedas a una web que tenga habilitado HTTPS o uses la dark web, el propietario del nodo de salida puede ver tus datos y su destino.

Así pues, si has usado Tor para enviar información delicada o iniciar sesión en una web, el propietario del nodo de salida también tiene ahora acceso a esa información. Las VPNs ofrecen cifrado de extremo a extremo, haciendo que tus datos sean 100% invisibles a hackers y espías.

A menos que uses el sistema operativo Tor, Tor sólo protege los datos que se transmiten a través de tu navegador. Las VPNs cifran todos los datos que viajan a través de tu conexión.

La mayoría de VPNs ofrecen funcionalidad de desconexión automática que desconectará tu Internet para evitar que los datos no protegidos abandonen tu red en el improbable caso de que falle tu conexión VPN.

La red de Tor no puede fallar de esta forma, pero puede contener nodos maliciosos que recopilan tus datos. A diferencia de una VPN, Tor no tiene una funcionalidad de desconexión automática que pueda detectar un fallo de este tipo, por lo que si uno de los nodos está comprometido, tus datos quedarán expuestos.

Las VPNs también tienen sus puntos débiles, pero cuando usas una VPN tienes un riesgo mucho menor de ser hackeado o de que se filtren tus datos. Sin embargo, la solución de seguridad online más poderosa consiste en combinar una VPN con Tor. Más abajo trataremos el tema en mayor profundidad.

Tabla comparativa: VPN vs Tor

Aquí tienes una comparativa entre ambas opciones:

Tor |

VPN |

|

| Coste: | Gratis | Suscripciones económicas – sin compromiso de permanencia |

| Cifrado: | Sí, pero sólo hasta el nodo de salida. | Sí, cifrado de extremo a extremo. |

| Anonimato: | Sí, pero los programas de vigilancia pueden detectar si se está usando Tor. | Sí. |

| Otras funcionalidades de seguridad: | Puede usarse conjuntamente con Obfsproxy. | Dependiendo del proveedor:

Funcionalidad de desconexión automática Protección automática en Wi-Fi Prevención de fugas de DNS Políticas de guardar cero registros Obfsproxy, y más. |

| Compatibilidad en dispositivos | Windows, MacOS, Linux, Android. | Todas las plataformas, incluyendo rúters. |

| Streaming: | Tor no está recomendado para streaming de vídeos ya que la conexión es demasiado lenta. | Sí – las VPNs son perfectas para streaming. |

| Descargas de torrents: | La mayoría de nodos de salida bloquean el tráfico hacia y procedente de torrents. | Sí – dependiendo del proveedor. |

| Facilidad de uso: | El navegador es fácil de instalar, pero suele requerir configuración adicional. | Muy fáciles de usar, ideales para principiantes. |

| Velocidad: | Lenta. | Alta velocidad. |

VPN+Tor: Una combinación ganadora

Si quieres proteger tu conexión con la solución de privacidad online más poderosa, combina tu VPN con Tor.

El protocolo de cifrado de la VPN evitará que los nodos maliciosos vean tu dirección IP y tu actividad, así como también evitará que tu ISP y organismos de vigilancia detecten el uso de Tor – después de todo, no te interesa hacer sonar ninguna alarma respecto a tu actividad en Internet. Esto también te permitirá acceder a webs que bloquean a los usuarios de Tor.

Existen dos modos de combinar una VPN con Tor:

Tor a través de la VPN

Cuando usas la opción de Tor a través de la VPN, primero te conectarías a tu VPN antes de ejecutar Tor. La VPN cifrará tu tráfico antes de que se envíe a través de la red de Tor, ocultando el uso de Tor a tu ISP.

Usando Tor a través de la VPN, tu proveedor VPN no es capaz de ver los datos que envías a través de Tor, pero puede ver que estás conectado a dicha red. El nodo de entrada de Tor no es capaz de ver tu IP real; en su lugar verá la IP de tu servidor VPN, lo que incrementa tu anonimato.

Sin embargo, tu tráfico no está cifrado cuando sale de la red de Tor, por lo que Tor a través de la VPN no te progete de nodos de salida maliciosos (sigues teniendo que tener cuidado de no enviar información delicada a través de tu conexión).

Usa Tor a través de la VPN si:

- - Necesitas ocultar que usas Tor a tu ISP y organismos de vigilancia.

- - Necesitas ocultarle tu tráfico a tu proveedor VPN.

- - No vas a enviar información personal como credenciales de inicio de sesión a través de tu conexión.

Cómo configurar Tor a través de la VPN:

1. Abre tu VPN y conéctate a la red de la VPN.

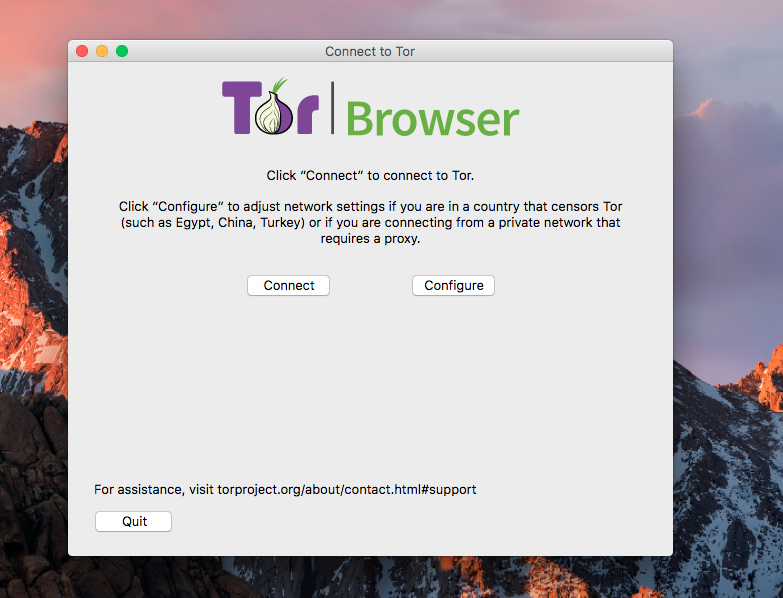

2. Abre Tor. Una vez haya cargado, verás esta página:

3. Haz clic en connect y espera a que Tor establezca una conexión.

4. Ya estarás listo para navegar por Internet de forma segura y anónima.

VPN a través de Tor

El método de conectarse a la VPN a través de Tor funciona justo a la inversa que Tor a través de la VPN. Primero tienes que conectarte a Internet y después iniciar sesión en tu VPN desde la red de Tor. Este método es algo más técnico y complejo ya que necesitas configurar tu cliente VPN para que funcione con Tor.

En lugar de conectarte directamente a Internet, el nodo de salida de Tor redirige tu tráfico a tu servidor VPN. Esto que elimina el riesgo de nodos de salida maliciosos ya que tu tráfico es desencriptado después de abandonar la red de Tor.

Aunque el nodo de entrada de Tor sigue pudiendo ver tu IP real, tu VPN sólo vera la dirección del nodo de salida. Tu ISP no podrá ver que estás conectado a una VPN, pero podrá ver que estás usando Tor. Como puedes seleccionar qué servidor remoto utiliza tu VPN, también es más fácil superar la censura y los bloqueos geográficos con este método.

Utiliza VPN a través de Tor si:

- Quieres proteger tu conexión de nodos de salida maliciosos.

- Quieres ocultarle a tu ISP que usas una VPN.

- Vas a transmitir información delicada a través de tu conexión, como credenciales de inicio de sesión y mensajes privados.

- Necesitas superar bloqueos geográficos.

Resumen

Las VPNs son herramientas poderosas para proteger tus datos y tu anonimato en Internet.

Puedes usar una VPN para desbloquear todos los rincones de Internet de forma segura, al mismo tiempo que te progetes de hackers, espías y ataques maliciosos. Sin embargo, cuando combinas una VPN con Tor, obtienes una privacidad online inigualable.

Tanto si lo que quieres es proteger tu información personal, como datos bancarios o actividad en Internet mientras navegas, como evitar la vigilancia online para ejercitar tu derecho a la libertad de expresión, nosotros te recomendamos usar una VPN a través de Tor.

Si estás buscando una VPN fiable con una seguridad del más alto nivel, echa un vistazo a nuestra lista del top 5. Todas tienen periodos de prueba gratuitos y/o garantías de reembolso que te permiten probarlas sin riesgo alguno para que compruebes si son la opción ideal para tus necesidades.

Para conseguir la mejor relación calidad precio posible en VPNs, no te pierdas nuestras ofertas y cupones de descuento en VPNs.

Otros artículos que podrían interesarte:

Compativa de protocolos VPN

¿Qué sabe Google realmente de ti?

¿Qué es el Kill Switch o desconexión automática?

Las mejores VPNs que no guardan registros (verificadas)

Te agradecemos que dejes un comentario sobre cómo mejorar este artículo. Tu opinión es importante.